iShredder™ iOS® Business Edition

أهم الأسباب

لاختيار iShredder

حذف غير قابل للاسترجاع

منع استعادة البيانات الحساسة لاحقًا. يقوم iShredder™ بحذف الملفات بشكل كامل لدرجة تعجز معها أدوات الاستعادة الاحترافية.

خوارزميات حذف معتمدة

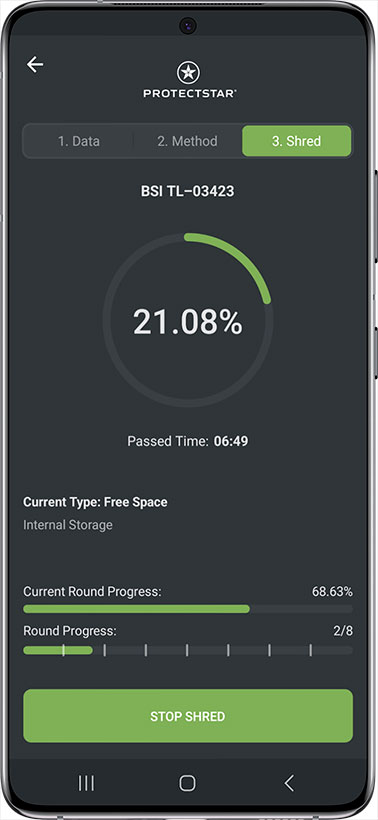

سواء كانت DoD 5220.22-M أو NIST SP 800-88 أو BSI TL-03423 أو غيرها من المعايير المعترف بها — يستخدم iShredder™ خوارزميات موثوقة من قبل الجهات العسكرية والحكومية.

ثلاث خطوات نحو النجاح

ما عليك سوى اختيار البيانات التي تريد حذفها، ثم تحديد خوارزمية الحذف، وتأكيد العملية بنقرة واحدة. سيتم حذف بياناتك بأمان.

تنظيف الملفات المؤقتة

يقوم iShredder™ أيضًا بالبحث عن الكاشات المخفية، والسجلات، والملفات المتبقية الأخرى. هذا يحرر مساحة تخزين ويمنع آثار البيانات غير المرغوب فيها.

مثالي عند بيع جهازك

لا ينبغي لأي شخص الوصول إلى صورك الخاصة أو كلمات المرور أو معلوماتك الأخرى. باستخدام iShredder™، يمكنك تسليم هاتفك الذكي أو جهازك اللوحي أو الكمبيوتر بأمان.

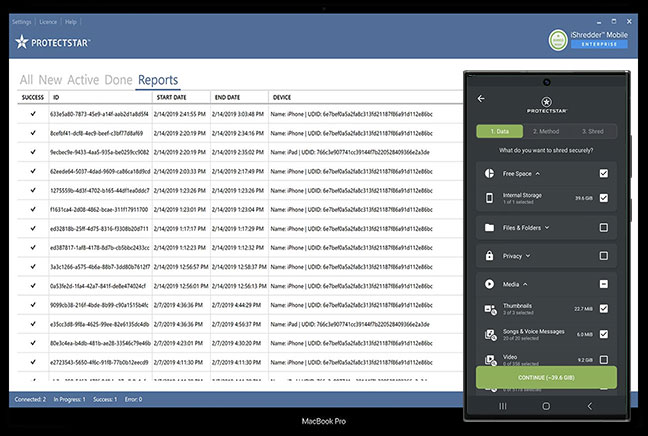

تقارير ووثائق الحذف

لضمان إضافي، يُولّد iShredder™ تقريرًا تفصيليًا لكل عملية حذف — مثالي للشركات التي تحتاج إلى سجلات متوافقة مع GDPR.

ما هو iShredder™

iShredder™ هو البرنامج الرائد في مجال حذف البيانات لأنظمة iOS وAndroid وWindows وmacOS وWindows Server. منذ عام ٢٠١٠، حصل على العديد من الجوائز، ويثق به أكثر من ٥٬٠٠٠٬٠٠٠ مستخدم في أكثر من ١٠٠ دولة. من خلال خوارزميات حذف بيانات متقدمة وحاصلة على براءة اختراع، يتجاوز iShredder™ المعايير الأمنية الدولية — لدرجة أن الوكالات الحكومية ووزارات الدفاع تعتمد عليه لحذف البيانات بشكل كامل وغير قابل للاسترجاع.

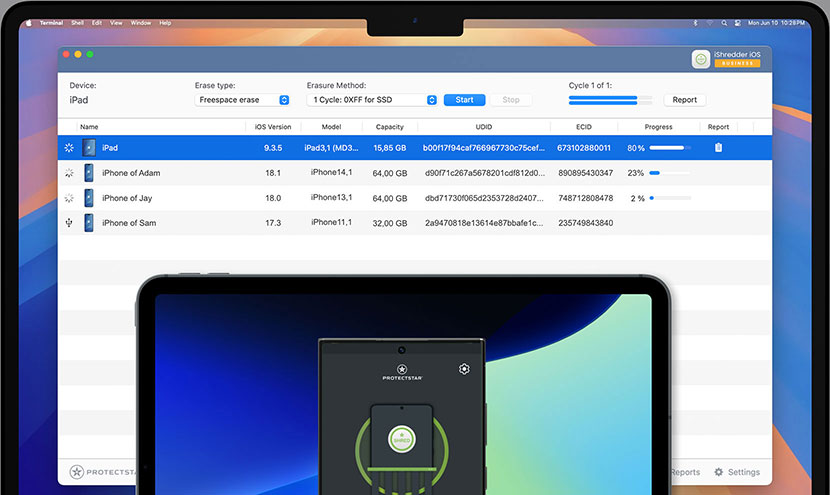

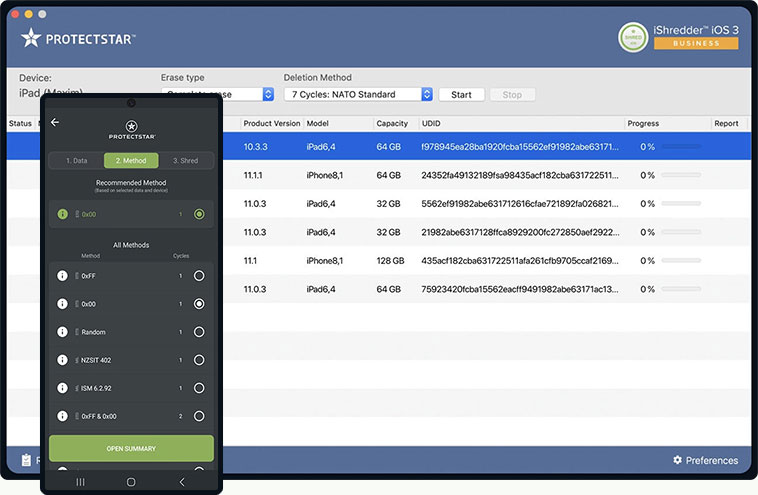

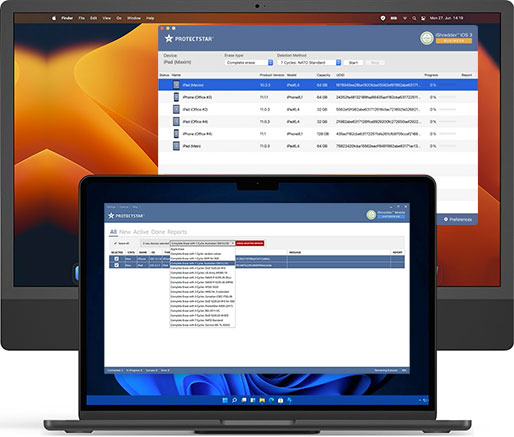

احذف أجهزة iOS متعددة بأمان

iShredder™ iOS Enterprise أو iShredder™ iOS Business يتيح لك حذف عدة أجهزة iPhone وiPad في نفس الوقت — سواء كان لديك جهازان أو مئة. بعد اكتمال الحذف، يقوم iShredder™ تلقائيًا بإعادة ضبط كل جهاز وتثبيت أحدث إصدار من نظام iOS، ليعود الجهاز كالجديد. بعد ذلك يتم إنشاء تقرير حذف مفصل ومتوافق مع DSGVO، يتم توقيعه رقميًا، ليوثق أن كل جهاز قد تم حذفه بأمان.

يتجاوز المعايير الدولية

جميع منتجات iShredder™ Business لأنظمة iOS وAndroid تتجاوز المعايير الأمنية الصارمة الخاصة بالحكومات والمؤسسات العسكرية. يتم تحليل كل طريقة حذف بدقة من قبل جهات مستقلة، لضمان تدمير البيانات بشكل دائم وكامل. يتم توثيق كل عملية حذف ناجحة في تقرير شامل، مما يوفر إثباتًا للامتثال وراحة البال.

-

![قم بتوصيل جهازك]()

قم بتوصيل جهازك

-

-

![اختر الطريقة]()

اختر الطريقة

-

-

![ابدأ في الحذف]()

ابدأ في الحذف

محو كامل للبيانات على Android

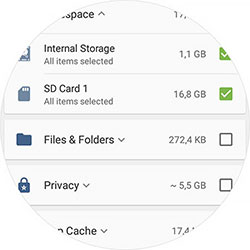

حذف الملفات والصور والرسائل وسجلات المكالمات يدويًا لا يزيلها تمامًا. حتى يتم الكتابة فوق تلك القطاعات من الذاكرة، يمكن استرجاع البيانات. iShredder™ Android Business Edition يضمن محو هذه البيانات بشكل دائم باستخدام خوارزميات آمنة وبراءات اختراع. في ثلاث خطوات فقط، يقوم البرنامج بمسح جهازك بما يتجاوز إمكانيات الاسترداد الجنائي ويوفر تقرير محو قابل للتحقق — مثالي للشركات التي تحتاج إلى إثبات موثق لتدمير البيانات.

-

![Select the data]()

١. اختر البيانات

-

-

![Choose the method]()

٢. اختر الطريقة

-

-

![Begin to erase]()

٣. ابدأ المسح

هل يمكن محو جهاز Android® بأمان؟

في الوقت الحالي، وبقليل من الجهد، من السهل استرجاع البيانات المحذوفة مثل الملاحظات وكلمات المرور ودفاتر العناوين وWhatsApp ومقاطع الفيديو والتقويمات وغير ذلك من ذاكرة جهاز Android®.

إذا كنت أنت أو شركتك ترغب في بيع أو تمرير هاتف ذكي أو جهاز لوحي يعمل بنظام Android®، يجب حذف البيانات المخزنة عليه بأمان حتى لا يتمكن الآخرون من استردادها. ستحتاج إلى سجل محو كدليل.

أكثر من ٢٠ خوارزمية محو معتمدة

يقدم iShredder™ أكثر من ٢٠ خوارزمية محو معترف بها عالميًا وذات براءات اختراع، منها: DoD 5220.22-M E / ECE، BSI TL-03423، BSI-2011-VS، NIST SP 800-88 (بما في ذلك طريقة Purge)، ومعايير NATO، وHMG InfoSec No.5، وغيرها الكثير.

تم التحقق من هذه الطرق من قبل وكالات حكومية ومنظمات أمنية مستقلة حول العالم، مما يضمن توافقها مع أعلى معايير تدمير البيانات.

تم تطويرها خصيصًا من قبل Protectstar™ Inc. في عام 2007، وتنفذ خمسين عملية مسح.

يتم الكتابة فوق البيانات مرتين بقيمة عشوائية، ثم يتم الكتابة بالتكملة. وتشمل المعيار DoD 5220.22-M (E) وطريقة Peter Gutmann وخوارزميات عشوائية.

تم ابتكار الخوارزمية بواسطة Peter Gutmann في عام 1996 وتقوم بإجراء ٣٥ تمريرة كتابة فوق البيانات.

تُعد هذه الطريقة من أكثر طرق تدمير البيانات تقدمًا وحداثة.

في مارس ٢٠١٠، نشر المكتب الفيدرالي الألماني لأمن تكنولوجيا المعلومات (BSI) دليلًا فنيًا جديدًا بعنوان "متطلبات الكتابة فوق وسائط التخزين".

تشبه هذه الطريقة معيار VSITR لأجهزة التخزين المغناطيسية.

يتضمن هذا الخوارزم ٨ دورات يجب تنفيذها بترتيب زمني. ويشمل دورة تحقق واحدة.

تُعد طريقة NATO معيار الحذف الخاص بمنظمة حلف شمال الأطلسي.

تُكتب البيانات فوقها ٧ مرات.

يتم استخدام القيم الثابتة (0x00) و (0xFF) بالتناوب خلال الدورات الست الأولى.

أما الدورة السابعة فتكون بقيمة عشوائية، مثل: 0x00, 0xFF, 0x00, 0xFF, 0x00, 0xFF والدورة السابعة بقيمة عشوائية.

تُعد هذه الطريقة مخصصة للأمان العالي، وهي مبنية على دليل التشغيل National Industrial Security Program الصادر في يناير 1995 من قبل وزارة الدفاع الأميركية (DoD).

في هذا الإصدار المكون من ٧ دورات (DoD 5220.22-M ECE)، تتم الكتابة فوق البيانات أولاً ثلاث مرات باستخدام معايير DoD 5220.22-M (E)، ثم باستخدام قيمة عشوائية محددة، وأخيرًا مرة أخرى باستخدام DoD 5220.22-M (E).

يقوم معيار شرطة الخيالة الكندية الملكية (RCMP) TSSIT OPS-II بكتابة البيانات فوقها بتتابعات متبادلة عبر ٧ دورات.

يصف المكتب الفيدرالي الألماني لأمن تكنولوجيا المعلومات (BSI) في دليل تقني صادر في يوليو 2010 الطريقة الحديثة BSI-2011.

تتضمن هذه الطريقة ٥ خطوات يتم تنفيذها بترتيب متسلسل.

تُمكّن ASDA من محو بيانات عالي الفعالية وقابل للتحقّق مع حد أدنى من استهلاك الموارد. صُمِّمت التمريرات الأربع لتحقيق الكفاءة والشفافية: التحقّق بالقراءة بعد الكتابة وسجلات الحذف يوثّقان كل خطوة. تُصعِّب AES-256 والأرقام العشوائية القوية تشفيريًا إعادة البناء الجنائي بصورة مستدامة. يمكن دمج التنفيذ بسلاسة ضمن العمليات القائمة.

تم تطوير هذه الطريقة خصيصًا لأقراص SSD والذاكرة الفلاشية، استنادًا إلى معيار وزارة الدفاع الأمريكية DoD 5220.22-M E. تتم الكتابة فوق البيانات أربع مرات.

تتضمن طريقة التنظيف CSEC ITSG-06 الكندية ثلاث دورات، وقد نُشرت في عام 2006 من قبل هيئة أمن الاتصالات الكندية (CSEC).

يُعتمد هذا المعيار لمسح بيانات الحكومة البريطانية السرية جدًا، كما أنه معتمد من NATO.

الخوارزمية تتضمن ثلاث تمريرات: الأولى بقيم 0، والثانية والثالثة بالتكملة والقيم العشوائية (مع تحقق في الدورة الأخيرة).

تم تعريف طريقة AFSSI-5020 للتنظيف من قبل القوات الجوية الأمريكية في دليل Air Force System Security Instruction 5020 في عام 1996 ولا تزال صالحة حتى اليوم.

هذا هو المعيار الخاص بالبحرية الأمريكية NAVSO P-5239-26 لأقراص MFM.

يتم الكتابة أولاً بالقيمة الثابتة 0xFFFFFFFF، ثم 0xBFFFFFFF، ثم بقيم عشوائية.

وأخيرًا يتم التحقق من المساحة المستهدفة.

هذا هو المعيار الخاص بالبحرية الأمريكية NAVSO P-5239-26 لأقراص RLL.

يتم الكتابة أولاً بالقيمة 0xFFFFFFFF، ثم 0x27FFFFFF، ثم بالقيم العشوائية.

وأخيرًا يتم التحقق من المساحة المستهدفة.

هذه الخوارزمية معتمدة من الجيش الأمريكي لمسح البيانات (AR380-19).

تتضمن ثلاث تمريرات: الأولى ببايتات عشوائية، الثانية والثالثة ببايتات معينة وتكملتها (مع تحقق في الدورة الأخيرة).

هذه الطريقة تُستخدم عندما تكون السرعة أولوية على الأمان، وهي مبنية على دليل وزارة الدفاع الأمريكية في يناير 1995.

تتضمن ٣ دورات: بقيمة ثابتة، ثم التكملة، ثم قيمة عشوائية.

المعيار الأمريكي NCSC-TG-025 الخاص بمركز الأمن القومي للكمبيوتر (NCSC)، يكتب فوق البيانات ثلاث مرات.

نُشر هذا المعيار في عام 2006 كمنشور خاص من NIST، ويُعد مرجعًا أساسيًا لمسح البيانات في الولايات المتحدة. ويمكن تطبيقه على تقنيات التخزين المغناطيسية أو الفلاشية وغيرها.

المعيار الروسي لمسح البيانات الآمن يكتب فوق البيانات مرتين: أولاً بقيمة صفر، ثم بحروف عشوائية.

معيار التنظيف الأسترالي ISM 6.2.92 تم تعريفه في دليل أمن المعلومات الصادر عن وزارة الدفاع الأسترالية.

لا يُستخدم لمسح المعلومات المصنفة.

تم تطوير هذه الطريقة خصيصًا لأقراص SSD والذاكرة الفلاشية.

تتضمن دورة واحدة يتم فيها الكتابة بنمط 0xFF.

طريقة ذات مستوى أمان منخفض ولكن بسرعة عالية جدًا. تتضمن دورة واحدة فقط يتم فيها الكتابة بقيم عشوائية.

في ديسمبر ٢٠١٤، تم تعديل الإرشادات لتصبح النسخة الحالية “NIST Special Publication 800-88 Rev. 1”.

شاهد هنا وصف الطريقة التي قمت باختيارها.

الكتابة فوق

المساحة الحرة

عند حذف ملف، تقوم معظم أنظمة التشغيل فقط بوضع علامة على مساحته على أنها "حرة" دون مسح البيانات فعليًا.

باستخدام ميزة مسح المساحة الحرة الحائزة على جوائز في iShredder™، يتم الكتابة بشكل آمن فوق كل كتلة ذاكرة غير مخصصة.

تضمن هذه العملية أن تبقى البيانات المحذوفة سابقًا غير قابلة للاسترجاع بشكل دائم.

خوارزميات معتمدة وتقارير مفصلة

مع أكثر من ٢٠ خوارزمية مسح معترف بها، يتجاوز iShredder™ المعايير الأمنية الدولية الحكومية والعسكرية لمسح البيانات الآمن.

كل طريقة — مثل DoD 5220.22-M E/ECE، وNIST SP 800-88، وBSI-2011-VS — تمت مراجعتها من قبل جهات حكومية أو منظمات مستقلة، مما يضمن تدمير البيانات بشكل دائم.

عند الانتهاء من كل عملية مسح، يقوم iShredder™ تلقائيًا بإنشاء تقرير مفصل يؤكد الامتثال للوائح حماية البيانات.

مسح بيانات متوافق مع اللائحة الأوروبية GDPR/DSGVO

جعلت اللائحة العامة لحماية البيانات الأوروبية (EU-DSGVO) من مسح البيانات الآمن والموثق مطلبًا قانونيًا لجميع المؤسسات.

في حال إساءة التعامل مع المعلومات الحساسة، فإن الشركات تواجه خطر الغرامات، والعواقب القانونية، وتلف السمعة.

يتوافق iShredder™ بالكامل مع إرشادات DSGVO (GDPR)، بما في ذلك "الحق في المسح" (المادة ١٧، GDPR-info.eu)، من خلال توفير تقارير رقمية موقعة تؤكد تدمير البيانات بالكامل.

متطلبات النظام

- iOS Business

- iOS Enterprise

- Android Business

-

أنظمة التشغيل المدعومة للبرنامج

-

macOS 11.0 أو أحدث

-

-

أجهزة iOS المدعومة

-

جميع طرازات iPhone

-

جميع طرازات iPad (بما في ذلك iPad وiPad mini وiPad Air وiPad Pro)

-

جميع طرازات iPod touch

-

جميع إصدارات iOS وiPadOS

-

-

الحد الأدنى لمتطلبات العتاد

-

الحد الأدنى لمتطلبات نظام التشغيل

-

٣٠ ميجابايت مساحة خالية على القرص الصلب

-

اتصال بالإنترنت للتحديثات والتفعيل

-

-

اللغات

-

English، German

-

-

-

أنظمة التشغيل المدعومة للبرنامج

-

Windows 10 أو أحدث

-

-

أجهزة iOS المدعومة

-

جميع طرازات iPhone

-

جميع طرازات iPad (بما في ذلك iPad وiPad mini وiPad Air وiPad Pro)

-

جميع طرازات iPod touch

-

جميع إصدارات iOS وiPadOS

-

-

الحد الأدنى لمتطلبات العتاد

-

الحد الأدنى لمتطلبات نظام التشغيل

-

٣٠ ميجابايت مساحة خالية على القرص الصلب

-

اتصال بالإنترنت للتحديثات والتفعيل

-

-

اللغات

-

English، German

-

-

-

أنظمة التشغيل المدعومة للبرنامج

-

Android 5.0 أو أحدث

-

-

أجهزة Android المدعومة

-

جميع الهواتف الذكية والأجهزة اللوحية التي تعمل بنظام Android

-

-

الحد الأدنى لمتطلبات العتاد

-

الحد الأدنى لمتطلبات نظام التشغيل

-

٣٠ ميجابايت مساحة خالية على القرص الصلب

-

اتصال بالإنترنت للتحديثات والتفعيل

-

-

اللغات

-

English، German، Russian، French، Spanish، Arabic، Serbian، Slovak، Persian، Filipino، Hungarian، Indonesian، Italian، Japanese، Korean، Portuguese، Swedish، Chinese، Urdu

-

-

الميزات والأسعار

-

iShredder iOS Enterprise

شراء أرصدة المسح

-

iShredder iOS Business

عدد غير محدود من الأجهزة المتصلة

-

iShredder Android Business

شراء ترخيص متعدد الأجهزة

العربية

العربية Deutsch

Deutsch English

English Español

Español Français

Français Italiano

Italiano Português

Português Русский

Русский हिन्दी

हिन्दी 日本語

日本語 简体中文

简体中文