iShredder™ iOS® Business Edition

Principales razones para

Elegir iShredder

Eliminación irreversible

Previene que los datos sensibles sean recuperados más tarde. iShredder™ elimina los archivos de tal forma que incluso las herramientas de recuperación profesionales fallan.

Algoritmos de eliminación certificados

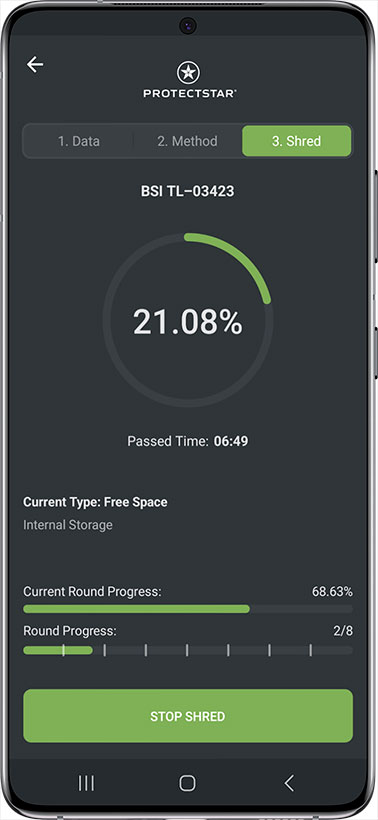

Ya sea DoD 5220.22-M, NIST SP 800-88, BSI TL-03423 u otros estándares reconocidos, iShredder™ usa algoritmos confiables tanto por el ejército como por las agencias gubernamentales.

Tres pasos para el éxito

Simplemente selecciona los datos que deseas eliminar, elige el algoritmo de eliminación y confirma con un clic. Tus datos desaparecerán de forma segura.

Limpiar archivos temporales

iShredder™ también busca cachés ocultas, registros y otros restos. Esto libera espacio de almacenamiento y previene huellas de datos no deseados.

Perfecto para vender tu dispositivo

Nadie debe tener acceso a tus fotos privadas, contraseñas u otra información. Con iShredder™, puedes pasar tu smartphone, tablet o PC de forma segura.

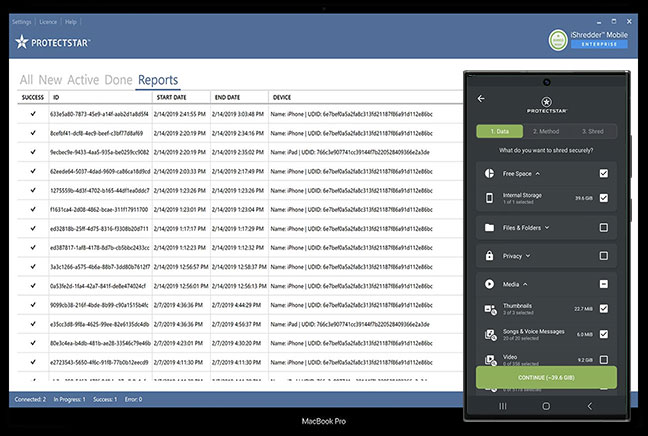

Informes de eliminación y documentación

Para mayor tranquilidad, iShredder™ genera un informe detallado por cada acción de eliminación, ideal para empresas que necesitan registros conforme al GDPR.

¿Qué es iShredder™?

iShredder™ es el software líder en la industria para el borrado de datos en iOS, Android, Windows, macOS y Windows Server. Desde 2010, ha recibido numerosos premios y es confiado por más de 5,000,000 de usuarios en más de 100 países. Aprovechando algoritmos avanzados y patentados de destrucción de datos, iShredder™ supera los estándares internacionales de seguridad, tan robusto que incluso agencias gubernamentales y ministerios de defensa dependen de él para una eliminación de datos completa e irreversible.

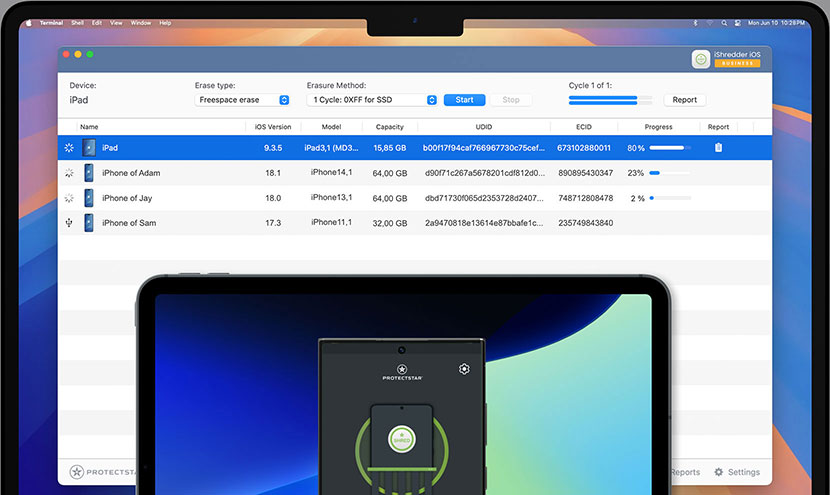

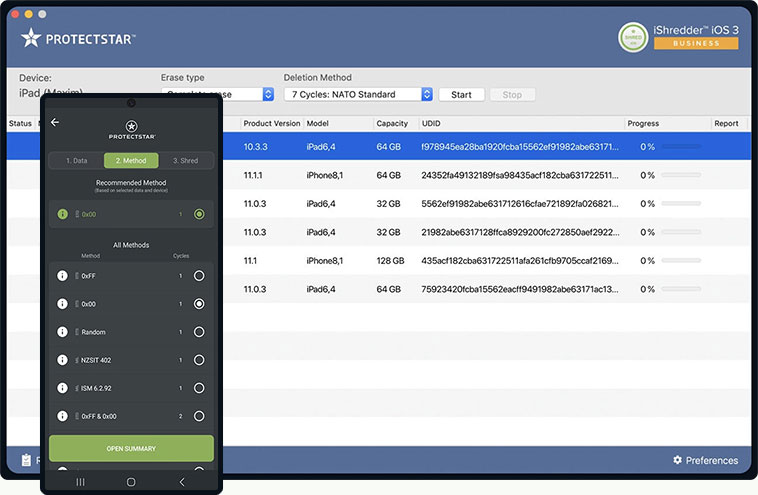

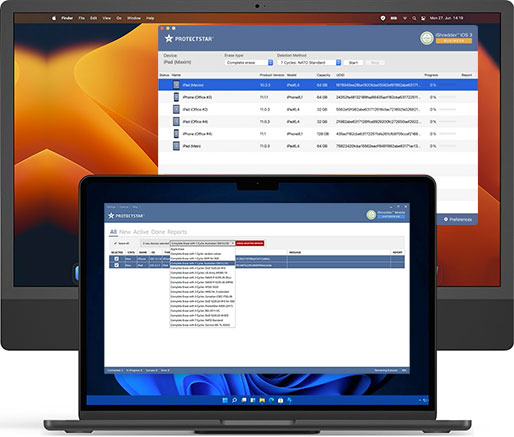

Eliminar múltiples dispositivos iOS de manera segura

iShredder™ iOS Enterprise o iShredder™ iOS Business te permiten borrar varios iPhones y iPads simultáneamente, ya sea que tengas dos o cien dispositivos. Una vez que se completa la eliminación, iShredder™ restablece automáticamente cada dispositivo e instala el sistema operativo iOS más reciente, devolviéndolo a su condición de ‘como nuevo’. Luego se genera un informe detallado, conforme al DSGVO, que verifica que cada dispositivo ha sido borrado de forma segura.

Supera los estándares internacionales

Todos los productos iShredder™ Business para iOS y Android superan los estrictos estándares de seguridad gubernamentales y militares. Cada método de eliminación es analizado meticulosamente por autoridades independientes, asegurando una destrucción de datos absoluta y permanente. Cada eliminación exitosa se documenta en un informe integral, proporcionando prueba de cumplimiento y tranquilidad.

-

![Conecta tu dispositivo]()

Conecta tu dispositivo

-

-

![Elige un método]()

Elige un método

-

-

![Comienza a destruir]()

Comienza a destruir

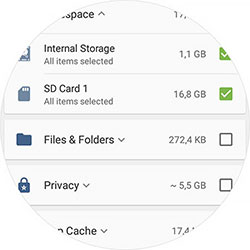

Eliminación completa de datos en Android

Eliminar manualmente archivos, fotos, mensajes y registros de llamadas no los borra completamente. Hasta que esos sectores de memoria sean sobrescritos, los datos aún pueden ser recuperados. iShredder™ Android Business Edition asegura que estos datos sean eliminados permanentemente usando algoritmos seguros y patentados. En solo tres pasos, el software borra tu dispositivo más allá de la recuperación forense y proporciona un informe de eliminación verificable, ideal para empresas que necesitan pruebas documentadas de destrucción de datos.

-

![Selecciona los datos]()

1. Selecciona los datos

-

-

![Elige el método]()

2. Elige el método

-

-

![Comienza a borrar]()

3. Comienza a borrar

¿Eliminación segura de dispositivos Android®?

Hoy en día, con poco esfuerzo, es fácil recuperar datos supuestamente eliminados como notas, contraseñas, libros de direcciones, WhatsApp, videos, calendarios y mucho más de la memoria de tu dispositivo Android®.

Si tú o tu empresa desean vender o pasar un smartphone o tablet Android®, los datos almacenados en él deben eliminarse de forma segura y no ser recuperables por terceros. Necesitarás un registro de eliminación como prueba.

Más de 20 algoritmos de borrado certificados

iShredder™ ofrece más de 20 algoritmos de borrado reconocidos y patentados globalmente, incluyendo: DoD 5220.22-M E / ECE, BSI TL-03423, BSI-2011-VS, NIST SP 800-88 (incluido el método Purge), estándar de la OTAN, HMG InfoSec No.5, y muchos más.

Estos métodos han sido evaluados por agencias gubernamentales y organizaciones de seguridad independientes a nivel mundial, asegurando que cumplan o superen los rigurosos estándares de destrucción de datos.

Desarrollado específicamente por Protectstar™ Inc. en 2007, realiza cincuenta rutinas de borrado.

Los datos serán sobrescritos dos veces con un valor aleatorio, luego con sus complementos. Incluye el estándar DoD 5220.22-M (E), el método de Peter Gutmann y algoritmos aleatorios.

El algoritmo de Peter Gutmann fue encontrado en 1996 y realiza un total de 35 pasadas de sobrescritura.

Este algoritmo es uno de los métodos más avanzados para la destrucción de datos.

En marzo de 2010, la Oficina Federal Alemana para la Seguridad Informática (BSI) publicó una nueva directiva técnica BSI para "Requisitos para sobrescribir medios de memoria".

El método es similar al estándar VSITR para medios de almacenamiento magnéticos.

En total, el nuevo algoritmo tiene 8 ciclos, que deben realizarse en orden cronológico. Incluye un ciclo de verificación.

El método OTAN es el estándar de eliminación de la Organización del Tratado del Atlántico Norte (OTAN).

Sobrescribirá el área de datos objetivo 7 veces.

Las primeras seis sobrescrituras se realizan con los valores fijos (0x00) y (0xff), alternando entre pasadas.

La séptima sobrescritura se realiza con un valor aleatorio, es decir, 0x00,0xFF,0x00,0xFF,0x00,0xFF y la séptima pasada con un valor aleatorio.

El método de alta seguridad se basa en el Manual Operativo del Programa Nacional de Seguridad Industrial de enero de 1995 del Departamento de Defensa (DoD).

En esta variación de siete ciclos (DoD 5220.22-M ECE), los datos se sobrescriben primero tres veces con los estándares DoD 5220.22-M (E), luego con un valor aleatorio específico y finalmente una vez más con DoD 5220.22-M (E).

El estándar de la Real Policía Montada de Canadá RCMP TSSIT OPS-II sobrescribe los datos de manera segura con secuencias alternas con un total de siete ciclos.

La Oficina Federal Alemana para la Seguridad Informática (BSI) describe en la directiva técnica BSI para "Requisitos para sobrescribir medios de memoria" de julio de 2010 el moderno método BSI-2011.

Esta cláusula incluye 5 pasos, que se implementan en orden secuencial.

ASDA permite un borrado de datos altamente efectivo y verificable con un consumo mínimo de recursos. Los cuatro pases están diseñados para la eficiencia y la transparencia: la verificación de lectura tras escritura (read‑after‑write) y los registros de borrado documentan cada paso. AES‑256 y números aleatorios criptográficamente robustos dificultan de forma duradera la reconstrucción forense. La implementación se integra de forma fluida en procesos existentes.

Este método está especialmente desarrollado para SSD (unidad de estado sólido) y memoria flash, basado en el estándar DoD 5220.22-M E del Departamento de Defensa de EE. UU. Sobrescribirá los datos cuatro veces.

El método de sanitización canadiense CSEC ITSG-06 tiene tres ciclos y fue publicado en 2006 por el Establecimiento de Seguridad de las Comunicaciones de Canadá (CSEC).

El estándar HMG Infosec No 5 - nivel mejorado está aprobado para borrar datos clasificados como Top Secret del gobierno del Reino Unido y también ha sido aprobado por la OTAN.

El algoritmo es un algoritmo de sobrescritura de tres pasadas: primera pasada - con ceros (0), segunda y tercera pasadas con su complemento y valores aleatorios (con verificación en la última pasada).

El método de sanitización AFSSI-5020 fue definido originalmente en la Instrucción de Seguridad del Sistema de la Fuerza Aérea 5020 por la Fuerza Aérea de los EE. UU. (USAF) en 1996 y puede seguir siendo utilizado hoy en día.

Este es el estándar de la Marina de los EE. UU. NAVSO P-5239-26 para unidades codificadas MFM.

Este método de eliminación primero escribe el valor fijo (0xffffffff) en el área de datos objetivo, luego el valor fijo (0xbfffffff) y luego valores aleatorios.

Finalmente, el área de datos objetivo se lee para verificar las sobrescrituras.

Este es el estándar de la Marina de los EE. UU. NAVSO P-5239-26 para unidades codificadas RLL.

Este método de eliminación primero escribe el valor fijo (0xffffffff) en el área de datos objetivo, luego el valor fijo (0x27ffffff) y luego valores aleatorios.

Finalmente, el área de datos objetivo se lee para verificar las sobrescrituras.

AR380-19 es el algoritmo de destrucción de datos especificado y publicado por el Ejército de los EE. UU.

El algoritmo es un algoritmo de sobrescritura de tres pasadas: primera pasada - con bytes aleatorios, segunda y tercera pasadas con ciertos bytes y su complemento (con verificación en la última pasada).

El método de baja seguridad pero de alta velocidad de ejecución se basa en el 'Manual Operativo del Programa de Seguridad Nacional Industrial' de enero de 1995 del DoD (DoD de EE. UU. 5220.22-M).

La variación (DoD 5220.22-M E) ofrece 3 ciclos en los que los datos se sobrescriben primero con un valor establecido, luego su complemento y luego un valor aleatorio.

El estándar NCSC-TG-025 de los EE. UU. del Centro Nacional de Seguridad Informática (NCSC) sobrescribe de forma segura la información existente en un medio de datos tres veces.

El estándar publicado en 2006 es la Publicación Especial 800-88 de NIST, que es el estándar de borrado de datos para organizaciones en los Estados Unidos. Sus principios se aplican a tecnologías de almacenamiento magnético, basadas en flash y otras, desde unidades USB hasta servidores.

El estándar ruso de eliminación de datos GOST R 50739-95 para borrado seguro de datos sobrescribe el área de datos objetivo dos veces. En la primera pasada con cero, y en la segunda pasada con caracteres aleatorios.

ISM 6.2.92 es el estándar de sanitización de datos del gobierno australiano.

El método fue definido originalmente en el Manual de Seguridad de la Información (ISM) emitido por el Departamento de Defensa de Australia: Inteligencia y Seguridad.

La sanitización ISM 6.2.92 no se puede usar para sanitizar información clasificada.

Este método está especialmente desarrollado para SSD (unidad de estado sólido) y memoria flash.

Ofrece un ciclo en el que los datos se sobrescriben con el patrón "0xFF".

Este método ofrece la seguridad más baja pero una velocidad de ejecución muy alta. Ofrece solo un ciclo en el que los datos se sobrescriben con valores aleatorios.

En diciembre de 2014, las directrices fueron revisadas, haciendo que la versión actual sea “NIST Special Publication 800-88 Rev. 1”.

Vea aquí la descripción del método que ha seleccionado.

Sobrescribiendo

Espacio libre

Cuando eliminas un archivo, la mayoría de los sistemas operativos simplemente marcan su espacio de almacenamiento como “libre” sin borrar realmente los datos. Con la galardonada función Borrar Espacio Libre de iShredder™, cada bloque de memoria no asignado se sobrescribe de manera segura. Este proceso garantiza que cualquier dato previamente eliminado quede permanentemente irrecuperable.

Algoritmos certificados e informes detallados

Con más de 20 algoritmos de borrado reconocidos, iShredder™ supera los estándares de seguridad internacionales de gobiernos y militares para borrado seguro de datos. Cada método, como DoD 5220.22-M E/ECE, NIST SP 800-88 y BSI-2011-VS, ha sido evaluado por agencias gubernamentales u organizaciones independientes, asegurando la destrucción permanente de los datos. Al completar cada borrado, iShredder™ genera automáticamente un informe detallado de borrado para confirmar el cumplimiento con las regulaciones de protección de datos.

Borrado de datos conforme al GDPR/DSGVO

El Reglamento General de Protección de Datos de la Unión Europea (UE-DSGVO) ha hecho que el borrado de datos seguro y documentado sea un requisito legal para todas las organizaciones. Si se maneja de manera incorrecta información sensible, las empresas corren el riesgo de multas, consecuencias legales y daño a la reputación. iShredder™ cumple totalmente con las pautas del DSGVO (GDPR), incluida la "Derecho al Borrado" (Art. 17, GDPR-info.eu), proporcionando informes digitalmente firmados que confirman la destrucción completa de los datos.

Requisitos del sistema

- iOS Business

- iOS Enterprise

- Android Business

-

Sistemas Operativos Compatibles para el Software

-

macOS 11.0 o superior

-

-

Dispositivos iOS Compatibles

-

Todos los modelos de iPhone

-

Todos los modelos de iPad (iPad, iPad mini, iPad Air y iPad Pro)

-

Todos los modelos de iPod touch

-

Todas las versiones de iOS y iPadOS

-

-

Requisitos Mínimos de Hardware

-

Requisitos mínimos del sistema operativo

-

30 MB de espacio libre en el disco duro

-

Conexión a Internet para actualizaciones y activación

-

-

Idiomas

-

Inglés, Alemán

-

-

-

Sistemas Operativos Compatibles para el Software

-

Windows 10 o superior

-

-

Dispositivos iOS Compatibles

-

Todos los modelos de iPhone

-

Todos los modelos de iPad (iPad, iPad mini, iPad Air y iPad Pro)

-

Todos los modelos de iPod touch

-

Todas las versiones de iOS y iPadOS

-

-

Requisitos Mínimos de Hardware

-

Requisitos mínimos del sistema operativo

-

30 MB de espacio libre en el disco duro

-

Conexión a Internet para actualizaciones y activación

-

-

Idiomas

-

Inglés, Alemán

-

-

-

Sistemas Operativos Compatibles para el Software

-

Android 5.0 o superior

-

-

Dispositivos Android Compatibles

-

Todos los smartphones y tabletas Android

-

-

Requisitos Mínimos de Hardware

-

Requisitos mínimos del sistema operativo

-

30 MB de espacio libre en el disco duro

-

Conexión a Internet para actualizaciones y activación

-

-

Idiomas

-

Inglés, Alemán, Ruso, Francés, Español, Árabe, Serbio, Eslovaco, Persa, Filipino, Húngaro, Indonesio, Italiano, Japonés, Coreano, Portugués, Sueco, Chino, Urdu

-

-

Características y precios

-

iShredder iOS Enterprise

Comprar Créditos de Borrado

-

iShredder iOS Business

Dispositivos conectados ilimitados

-

iShredder Android Business

Comprar Licencia por Volumen

Español

Español Deutsch

Deutsch English

English Français

Français Italiano

Italiano Português

Português Русский

Русский العربية

العربية हिन्दी

हिन्दी 日本語

日本語 简体中文

简体中文