Obrigado por

baixar iShredder Android

Só mais um passo...

Digite seu endereço de e-mail para receber o link de download e as

instruções de instalação por e-mail.

iShredder™ · Apagamento seguro desde 2004

Apagado. Sobrescrito. Verificado.

O iShredder remove dados confidenciais onde eles realmente ficam, com lógica inteligente de armazenamento, métodos de apagamento reconhecidos e relatórios exportáveis. Para Android, iPhone, iPad, Mac e Windows.

O vestígio invisível

O que resta quando você repassa seu dispositivo?

Todo dispositivo armazena mais do que você vê: fotos, mensagens, documentos, logins, dados de localização e histórico de apps. Muitos vestígios permanecem por mais tempo do que o esperado.

Uma redefinição de fábrica remove apenas parte disso. O que realmente acontece quando você exclui dados é mostrado na próxima seção.

Um arquivo.

Uma foto, uma conversa, um documento. Ele fica em uma área do seu armazenamento.

Você o exclui.

Ele desapareceu da sua visão.

Vestígios permanecem.

Vestígios permanecem no armazenamento. Ferramentas de recuperação podem encontrá-los novamente.

O iShredder sobrescreve.

O iShredder sobrescreve as áreas de dados conforme padrões reconhecidos.

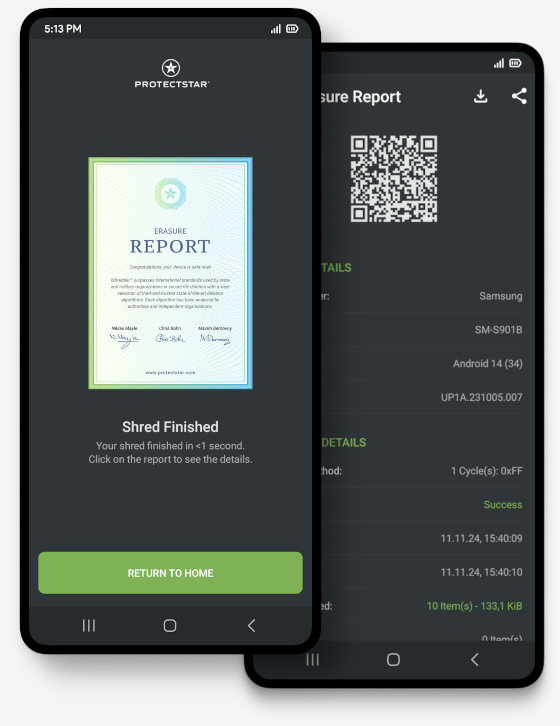

Apagamento documentado.

O relatório de apagamento documenta o método, dispositivo, data/hora e resultado.

Redefinição de fábrica vs apagamento seguro

Uma redefinição remove o acesso. O iShredder remove os vestígios.

Uma redefinição de fábrica pode ser útil. Para venda, reparo, auditorias ou dados confidenciais, muitas vezes ela não basta sozinha.

Remove chaves e referências.

As áreas de dados ainda podem existir fisicamente.

- Blocos de dados criptografados permanecem fisicamente no armazenamento

- Áreas de reserva (wear leveling, over-provisioning) muitas vezes ficam intactas

- Backups na nuvem (iCloud, Google Drive) continuam existindo

- Sem comprovação documentada do processo

Sobrescreve áreas de armazenamento adequadas.

Verifica o resultado e cria um relatório.

- As áreas de dados são sobrescritas com padrões definidos

- As características específicas de SSD e flash são tratadas até onde são tecnicamente endereçáveis

- A verificação confere o processo no escopo selecionado

- Relatório com data/hora, método e hash de integridade

iShredder Finder

Encontre sua edição do iShredder.

Escolha seu caso de uso, dispositivo e nível de proteção. O iShredder recomenda a edição certa, incluindo relatório de apagamento.

O que você deseja apagar com segurança?

Em qual dispositivo?

De qual nível de proteção você precisa?

Android Pro

Uma família de produtos

Escolha seu dispositivo.

O iShredder se adapta à sua plataforma com os recursos, métodos e edições certos.

Apague com segurança seu smartphone antes que ele passe para outra pessoa.

Para venda, reparo, reciclagem ou repasse. Arquivos, mídias e áreas de dados selecionadas são apagados com métodos reconhecidos, e o processo é documentado.

Pronto para venda, reparo ou repasse.

O iShredder Android apaga arquivos, mídias e espaço livre, com relatório e segurança do app Android testada de forma independente.

- Armazenamento interno, cartões SD e dispositivos USB

- Relatório com método, data/hora e verificação

- Android: DEKRA MASA L1, segurança do app alinhada ao OWASP MASVS L1

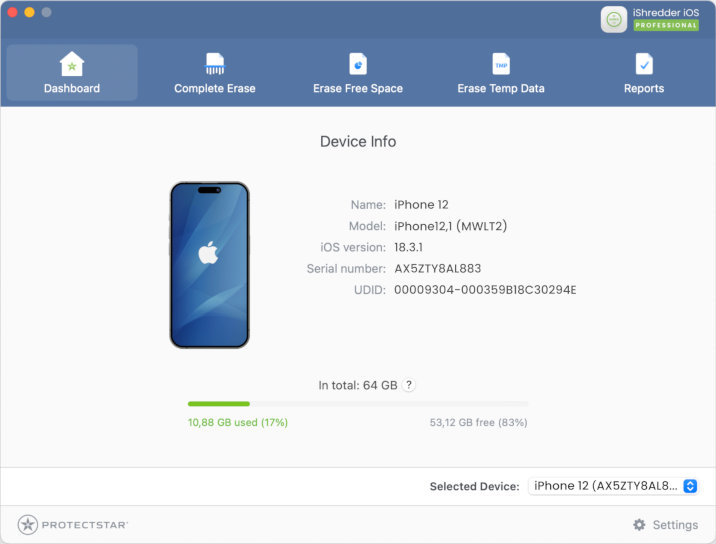

Apague iPhone e iPad a partir de um Mac ou PC.

Otimizado para Apple Silicon. Apagamento paralelo de vários dispositivos. Compatível com dispositivos bloqueados por código quando o Bloqueio de Ativação do iCloud não está ativo.

iPhone ou iPad? Conecte via USB a um Mac ou PC.

O iShredder iOS propositalmente não roda diretamente no dispositivo. Você conecta o iPhone ou iPad via USB a um Mac ou PC Windows para ter mais controle.

- Todos os modelos de iPhone, iPad e iPod touch, incluindo dispositivos bloqueados por código

- Otimizado para Apple Silicon, apagamento paralelo de vários dispositivos

- Sem Bloqueio de Ativação do iCloud ativo

Arraste e solte. Apague com segurança. Documente.

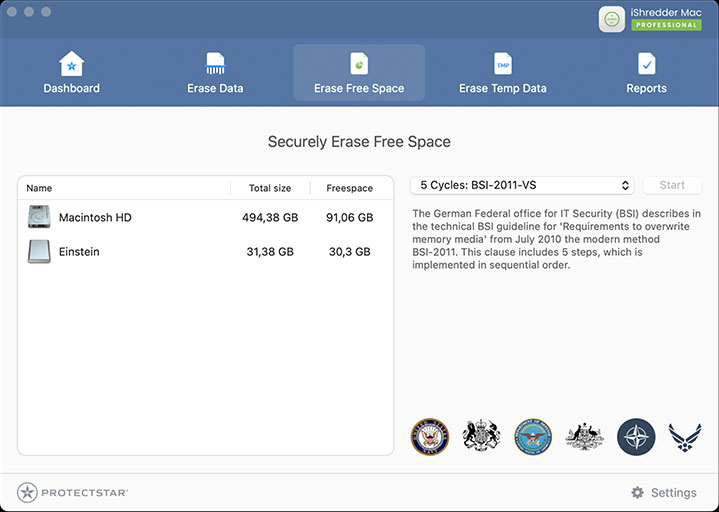

Apague arquivos, pastas, espaço livre e unidades externas no macOS. Métodos compatíveis com SSD, relatórios exportáveis.

Solte arquivos. Apague com segurança.

O iShredder Mac funciona como o macOS: arraste e solte. Arquivos, pastas, espaço livre e unidades externas, com relatórios e métodos compatíveis com SSD.

- Arraste e solte para arquivos, pastas e espaço livre

- Métodos compatíveis com SSD e flash, Apple Silicon de M1 a M5

- Unidades externas, pendrives USB, HDDs e SSDs

- MacBook, MacBook Air & Pro, iMac, Mac Pro

- Níveis de segurança até “Top Secret”

- Espaço livre em HDDs, SSDs e USB

- DoD, Gutmann, HMG, BSI-2011-VS, AR380-19

- Arrastar e soltar

- 11 métodos de apagamento

- Todos os recursos Pro

- 21 métodos de apagamento no total

- NATO, NAVSO P-5239-26 (MFM & RLL)

- USAF AFSSI-5020, BSI TL-03423, CSEC ITSG-06

- Relatórios avançados

- Compatível com SSD e flash

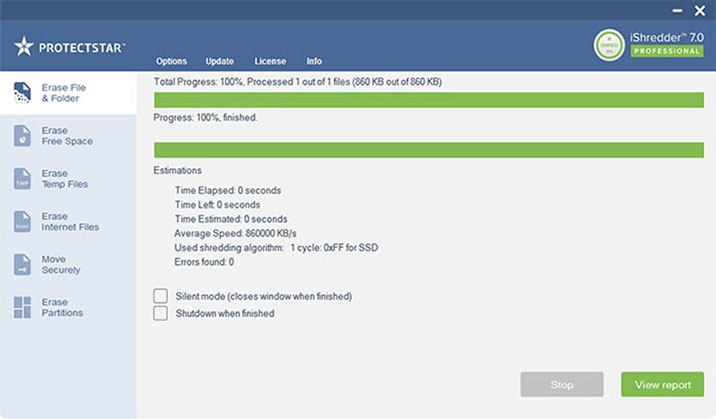

Apague com segurança arquivos, partições e unidades.

Para Windows 10 e 11. Assistente passo a passo, métodos para SSD e flash, dados temporários do Windows e do navegador, relatórios detalhados.

Passo a passo até o apagamento seguro.

O iShredder Windows guia você pelo processo. Arquivos, partições, unidades externas e dados do navegador, com relatórios e métodos compatíveis com SSD.

- Arquivos, pastas, partições e unidades externas

- Assistente passo a passo para usuários domésticos, pronto para CLI para profissionais

- Compatível com SSD e flash, dados temporários do Windows e do navegador

- Arquivos, pastas, partições

- Mover dados com segurança

- Dispositivos externos (USB, SSDs externos)

- Dados temporários do Windows e do navegador

- Algoritmos para SSD e flash

- 11 métodos de apagamento · relatórios GDPR

- Todos os recursos Pro

- Mais de 20 métodos de apagamento no total

- NATO, US Navy NAVSO P-5239-26

- USAF AFSSI-5020, CSEC ITSG-06

- Relatórios avançados

- Assistente passo a passo

Não sabe qual edição escolher? Deixe o App Finder orientar você →

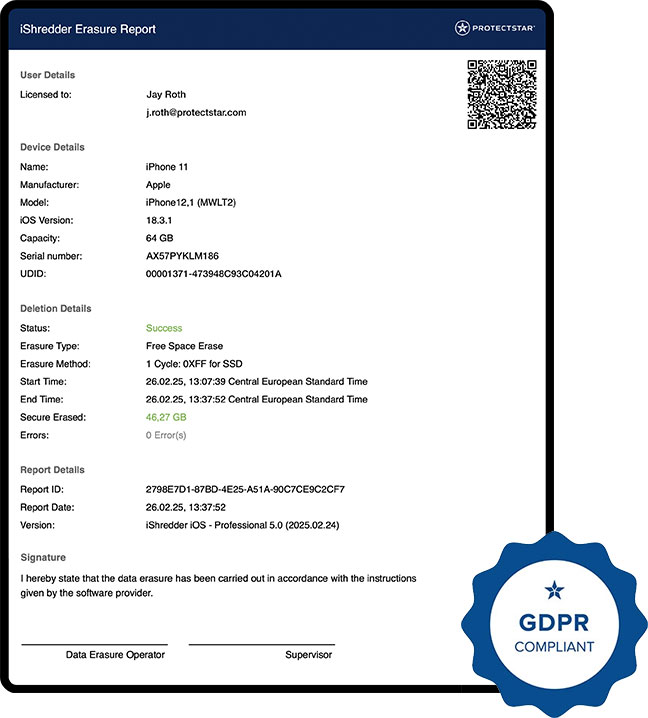

A comprovação

Não apenas apagado. Documentado.

Cada processo de apagamento concluído pode ser documentado: dispositivo, método, data/hora, verificação e hash de integridade. Exportável como PDF para auditorias, documentação GDPR e registros internos.

Mostra o essencial rapidamente. Para auditorias, GDPR e conformidade interna, alterne para Auditoria.

- 1Carimbo de data/hora. Quando foi apagado exatamente? Com precisão ao segundo e detalhes prontos para auditoria.

- 2Algoritmo. Qual método? Qual padrão? Claramente documentado.

- 3Hash. SHA-256 sobre todos os dados do processo. Qualquer manipulação fica visível.

- 4Verificação. Verifica o processo de apagamento dentro do escopo selecionado e documenta o resultado.

Experimente

Como funciona seu hash de integridade.

Altere um caractere. Você obtém um hash completamente diferente. Isso torna cada relatório de apagamento único.

O cálculo é executado localmente no seu navegador. Nenhum dado sai do dispositivo. O iShredder usa SHA-256 para tornar verificável a integridade de cada relatório de apagamento.

A comprovação

Como é um relatório de apagamento do iShredder.

Dados de exemplo. Uma página. Pronto para auditoria. Veja o relatório que o iShredder cria após cada processo de apagamento.

- Carimbo de data/hora até o segundo, com fuso horário.

- Dispositivo e método claramente documentados.

- Padrão alinhado ao NIST SP 800-88 Rev. 2.

- Escopo e verificação dentro do escopo selecionado.

- Hash de integridade SHA-256 sobre todos os dados do processo.

- ID do relatório para auditorias internas e documentação GDPR.

1 página Dados de exemplo

Métodos de apagamento

Escolha o nível de risco, não o algoritmo.

Uso diário, venda, empresa ou proteção máxima: o iShredder recomenda o nível de segurança correto. Os detalhes técnicos continuam disponíveis.

Os métodos disponíveis variam por plataforma e edição. A recuperabilidade depende da mídia, método, dispositivo, escopo e esforço do atacante. O iShredder recomenda um nível de segurança correspondente; os detalhes técnicos continuam disponíveis.

Testado e premiado

Segurança documentada.

DEKRA MASA L1 testa a segurança do app na versão Android. O Fortress Award reconhece o iShredder por sua inovação em cibersegurança.

Reconhecido por mais do que segurança.

O prêmio reconheceu não apenas a tecnologia de apagamento, mas o conjunto completo: inovação, eficácia, usabilidade e alinhamento a padrões internacionais.

Segurança Android. Testada novamente de forma independente.

iShredder Android versão 7.2.3, testada em 13 de março de 2026. Armazenamento, criptografia, autenticação, rede, plataforma e qualidade do código. MASA L1 é válido por 12 meses. Por isso não apenas o teste importa, mas também o reteste.

Vozes da imprensa

O que a imprensa diz sobre o iShredder.

O iShredder é o triturador que apaga dados de forma confiável.

O iShredder apaga todos os dados pessoais sem exceção.

Funciona da forma mais simples possível.

Um app ideal para apagar seus dados.

Especialistas recomendam ferramentas de apagamento de dados como o iShredder.

Perguntas frequentes

O que você deve saber.

-

Para uso diário, muitas vezes sim. Para venda, reparo, auditorias ou maior confidencialidade, muitas vezes não. Uma redefinição de fábrica normalmente remove apenas a chave de criptografia ou referências do índice de arquivos. Os blocos de dados reais podem permanecer fisicamente no armazenamento e, às vezes, em áreas de reserva criadas por wear leveling e over-provisioning.

O iShredder complementa a redefinição de fábrica sobrescrevendo seletivamente áreas de armazenamento adequadas. Após um processo concluído corretamente, não se devem esperar remanescentes de dados utilizáveis por métodos realistas de recuperação.

-

Após um processo de apagamento concluído corretamente, não se devem esperar remanescentes de dados utilizáveis em fluxos realistas de recuperação ou forenses. Mesmo uma passagem conforme padrões reconhecidos torna a recuperação impraticável para ferramentas comuns.

Métodos em múltiplas etapas, como DoD 5220.22-M ou Protectstar ASDA, também tornam a recuperação forense altamente especializada significativamente mais difícil. O método certo depende do tipo de armazenamento e das necessidades de proteção, não apenas do número de passagens.

-

Depende do seu dispositivo e caso de uso. Para apagamentos ocasionais de arquivos privados, a edição gratuita para Android pode ser suficiente. Se você está vendendo ou repassando um dispositivo, a edição Pro é uma boa escolha. Para apagamento documentado, conformidade interna e métodos em múltiplas etapas, escolha Military; para as maiores necessidades de proteção, escolha GOV.

A seção de seleção de dispositivo acima mostra diretamente a edição correspondente para cada plataforma.

-

Sim. SSDs e armazenamento flash usam wear leveling, que distribui operações de gravação por células variáveis. O iShredder considera isso com métodos compatíveis com SSD, como a variante DoD 5220.22-M SSD, o método 0xFF para SSD e procedimentos compatíveis com TRIM quando tecnicamente endereçáveis.

Para flash móvel, o iShredder combina redefinição de fábrica e sobrescrita física. Processos ocasionais de apagamento seguro geralmente não causam problemas para a vida útil de SSDs modernos.

-

O iOS não permite deliberadamente que apps de terceiros acessem diretamente o armazenamento flash. Por isso, o iShredder iOS roda em um Mac (Apple Silicon M1 a M5 ou Intel) ou em um PC Windows. Os dispositivos iOS são conectados via USB e apagados pelo aplicativo de desktop. Portanto, não existe um app independente na iOS App Store.

Isso tem uma vantagem principal: até iPhones e iPads bloqueados por senha podem ser apagados dessa forma, desde que não haja Bloqueio de Ativação do iCloud ativo.

-

Ambos. Você decide o que deve desaparecer: arquivos e pastas individuais, espaço livre, áreas de dados selecionadas, unidades externas ou o dispositivo inteiro. O escopo depende da plataforma e da edição.

Um caso comum é sobrescrever o espaço livre depois que você já excluiu muitos arquivos. Isso captura resquícios de dados antigos que, de outra forma, ainda poderiam ser recuperados.

-

O iShredder apaga localmente no dispositivo ou unidade. Dados armazenados no iCloud, Google Drive, OneDrive ou outros serviços em nuvem não são afetados.

Antes de repassar um dispositivo, desative a sincronização em nuvem, saia das suas contas e exclua separadamente os backups em nuvem de que não precisa mais. Só então você pode ter certeza de que não restam cópias fora do dispositivo.

-

Sim, sempre. O iShredder apaga permanentemente. Você deve exportar dados importantes ou transferi-los para outro dispositivo antes do processo de apagamento. Após o apagamento, eles não podem mais ser recuperados — esse é o objetivo.

-

DEKRA MASA L1 significa Mobile Application Security Assessment e avalia a segurança de apps móveis conforme OWASP MASVS Level 1. Ele analisa áreas como armazenamento, criptografia, autenticação, comunicação de rede, interação com a plataforma e qualidade do código. É uma avaliação de segurança do app, não uma avaliação da eficácia do apagamento em si.

A certificação é válida por 12 meses de cada vez e depois é testada novamente. A versão Android do iShredder foi revalidada mais recentemente em março de 2026. Essa avaliação específica para Android não se aplica ao iShredder no Mac e Windows.

-

Para Android, há uma edição gratuita com vários métodos de apagamento, limpeza de cartão SD e relatório de apagamento. Métodos avançados, dispositivos externos e recursos adicionais são liberados nas edições Pro, Military e GOV. Para iPhone, iPad, Mac e Windows, o iShredder começa na edição Pro.

Não é uma assinatura típica com renovação automática. Você compra uma edição e a utiliza. Detalhes sobre prazo e atualizações são exibidos na loja para cada edição.

-

Data e hora, identificação do dispositivo, algoritmo usado e seu padrão base, número de arquivos apagados ou áreas sobrescritas, duração do processo, resultado da verificação e hash SHA-256 que confirma a integridade do relatório.

O documento pode ser exportado como PDF e é adequado para documentação GDPR, repasse de dispositivos e registros internos de conformidade. Um relatório de exemplo está disponível para visualização na seção de relatório desta página.

Sua seleção

Seu plano de apagamento.

Suas respostas criam seu plano de apagamento, incluindo dispositivo, método, comprovação e edição recomendada.

Escolha acima um caso de uso, seu dispositivo e um método. Seu plano é preenchido automaticamente.

Ver a edição correspondente

Uma família, todos os dispositivos

Uma solução. Quatro sistemas.

Escolha seu dispositivo. O iShredder mostra a versão correspondente.

Ainda não tem certeza? O App Finder guia você para a solução certa

Escolha seu dispositivo. Apague com comprovação.

O iShredder roda em Android, iPhone, iPad, Mac e Windows. Com a edição certa para seu nível de proteção.

Português

Português Deutsch

Deutsch English

English Español

Español Français

Français Italiano

Italiano Русский

Русский العربية

العربية हिन्दी

हिन्दी 日本語

日本語 简体中文

简体中文