Datos de misión.

Verificablemente borrados.

Sanitización offline alineada con NIST SP 800-88r2 e IEEE 2883 — para almacenamiento de drones, controladores y plataformas móviles de misión. Incluye un informe de borrado firmable digitalmente para evidencias de cadena de custodia, auditorías y compras.

El escenario

Un dron es interceptado.

El riesgo empieza mucho antes.

Los medios de misión, controladores, equipos devueltos, sistemas de prueba y soportes retirados pueden contener vídeo, telemetría, datos de ruta y registros de caja negra recuperables con herramientas forenses adecuadas. iShredder™ Defense sanitiza estos datos antes de reutilizarlos, mantenerlos, devolverlos o retirarlos conforme a estándares reconocidos, haciendo que la recuperación sea impracticable dentro de un modelo definido de esfuerzo forense.

Vídeos de misión, telemetría GPS, registros de caja negra — estructurados y almacenados en el dispositivo. Con herramientas estándar de recuperación, este tipo de datos puede reconstruirse potencialmente.

El producto

Una herramienta. Para todas las plataformas.

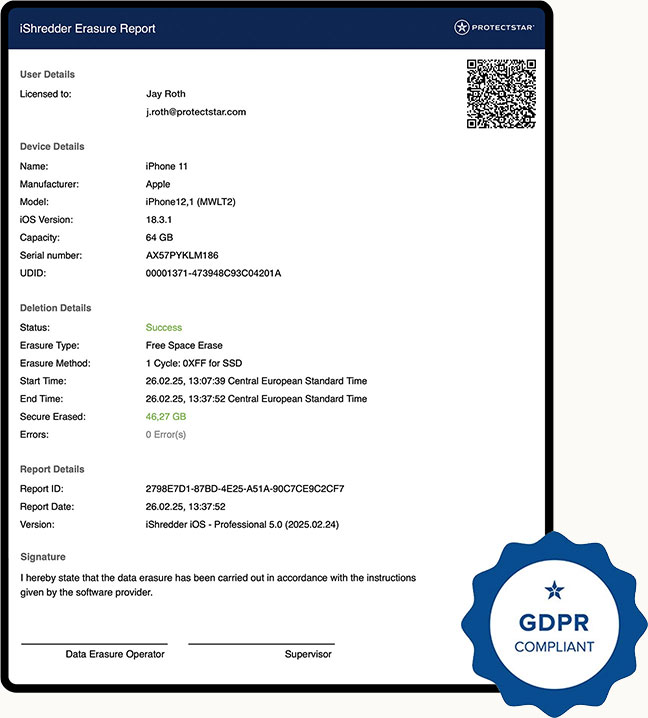

iShredder™ Defense funciona completamente offline y selecciona el método de sanitización más fuerte disponible para cada soporte — desde NVMe Sanitize y ATA Secure Erase hasta Crypto Erase y sobrescritura verificada. Cada operación termina con un informe de borrado firmable digitalmente para la documentación de cadena de custodia.

En desarrollo · Unidades de evaluación disponiblesCompletamente offline

Sin conexión a la nube ni servidores externos. Funciona en depósitos seguros y en campo — incluidos entornos air-gapped.

Listo para auditoría

Informes de borrado firmables con método, marcas de tiempo, ID de dispositivo y cobertura LBA para una cadena de custodia ininterrumpida.

Multiplataforma

Windows, macOS, iOS y Android. Para estaciones de depósito y tabletas de control — un flujo de trabajo, informes coherentes.

Flujo de trabajo

Cinco pasos. Un informe.

- 01 Identificar

soporte - 02 Seleccionar

perfil - 03 Ejecutar

método - 04 Realizar

verificación - 05 Firmar

informe

Matriz de soporte de medios

No todos los medios admiten todos los métodos.

iShredder™ Defense selecciona el método de sanitización más fuerte disponible según el medio, la interfaz, el perfil de seguridad y los requisitos de auditoría. La matriz muestra los métodos primarios por tipo de medio.

Nota sobre medios flash: en almacenamiento con overprovisioning y wear leveling (SSD, eMMC, SD), la sobrescritura por sí sola no puede garantizar una sanitización completa. Para estos medios se prefieren comandos sanitize específicos del dispositivo y del controlador (NVMe Sanitize, ATA Secure Erase, Crypto Erase), alineados con NIST SP 800-88r2 e IEEE 2883. TRIM/Discard se utiliza solo como comando de apoyo y no basta como prueba independiente de sanitización.

La evidencia

Recuperable antes. Sanitizado con prueba después.

Representación de ejemplo de un flujo de sanitización en un dispositivo NVMe de misión. Los resultados reales dependen del medio, el controlador, el perfil seleccionado y el método de verificación.

LBA 0x00001000: 00 00 00 00 · 00 00 00 00

LBA 0x00002000: 00 00 00 00 · 00 00 00 00

... rangos direccionables · verificados

Cadena de custodia

No solo borrado.

Probado como sanitizado.

Cada operación de sanitización con iShredder™ Defense termina con un informe de borrado firmable digitalmente. Todos los parámetros relevantes se documentan en forma legible por máquinas y por personas — para auditorías, informes de compra y prueba en procesos de cadena de custodia.

En comparación

¿Por qué iShredder™ Defense — y no las alternativas?

tradicionales

para drones

Defense

NVMe Sanitize · ATA Secure Erase · eMMC · SD-ERASE

Preguntas frecuentes

Lo que los equipos de compras preguntan primero.

Sí — y fue diseñado deliberadamente así. iShredder™ Defense no requiere conexión a Internet ni ningún componente cloud. Ni para la sanitización, ni para la verificación o el reporting.

En concreto, significa: sin telemetría, sin actualizaciones automáticas en segundo plano, sin funcionalidad call-home y sin analytics. Todos los procesos se ejecutan exclusivamente en local.

La activación de licencia se realiza offline mediante un archivo de activación firmado que puede transferirse al entorno aislado mediante procedimientos seguros. Las actualizaciones se entregan como paquetes offline firmados y se despliegan manualmente — opcionalmente con staging en una zona de pruebas separada antes del rollout productivo. Esto permite que iShredder™ Defense cumpla los requisitos de entornos de despliegue clasificados conforme a la práctica BSI SÜG y los requisitos NATO aplicables.

iShredder™ Defense registra cada paso del proceso de sanitización en un archivo de estado cifrado y persistente. Si ocurre una interrupción — por pérdida de energía, fallo de hardware o cancelación del usuario — el progreso exacto se detecta en el siguiente inicio.

Según el método, el proceso puede reanudar desde el rango LBA interrumpido o — en comandos purge a nivel de hardware — consultar el estado interno del dispositivo de almacenamiento. NVMe Sanitize y ATA Secure Erase son resistentes a interrupciones en el lado del dispositivo y continúan automáticamente hasta finalizar cuando se restablece la alimentación.

Clave para auditorías: el informe de borrado documenta explícitamente cada interrupción — con marca de tiempo, causa y estado del soporte antes y después del evento. Así no se pierde información de auditoría y la cadena de custodia permanece completa incluso durante incidentes.

Cada informe de borrado está protegido con una firma X.509 basada en el certificado individual de la instalación correspondiente de iShredder™ Defense. La firma cubre método, marcas de tiempo, ID de dispositivo, cobertura LBA y todos los demás parámetros — haciendo que cualquier manipulación posterior sea detectable criptográficamente.

Además, se genera un hash SHA-256 del informe completo y se almacena en un registro de auditoría separado, opcionalmente también mediante un componente central de audit-server. Las firmas son conformes con PAdES como firmas electrónicas avanzadas según el Reglamento eIDAS.

Para operaciones con los requisitos probatorios más altos, los informes también pueden protegerse con una firma electrónica cualificada (QES) y una marca de tiempo cualificada de un prestador cualificado de servicios de confianza. La integración concreta se acuerda con el cliente dentro del programa piloto.

iShredder™ Defense no es un producto controlado por ITAR — es software comercial de borrado de datos, no un artículo de defensa según la U.S. Munitions List.

Sin embargo, el producto está sujeto a las U.S. Export Administration Regulations (EAR) porque contiene componentes criptográficos. La clasificación ECCN específica, las license exceptions aplicables, la revisión end-use/end-user y las obligaciones de reporting se proporcionan por producto y release dentro de evaluaciones cualificadas.

Protectstar apoya todo el proceso de certificación del usuario final, revisa las listas de sanciones aplicables y proporciona la documentación requerida para la exportación.

Sí. Para agencias gubernamentales, fuerzas armadas y clientes enterprise, Protectstar ofrece escrow de código fuente notarial a través de fiduciarios independientes en Alemania y/o Estados Unidos.

Los materiales depositados incluyen el código fuente completo de la versión lista para entrega, instrucciones de build y toolchain de build documentadas para reproducibilidad, lista de dependencias, certificados públicos de verificación y documentación de release. Las claves privadas de firma de producción quedan expresamente excluidas del escrow.

Las condiciones de liberación se acuerdan individualmente en el contrato de licencia. Los triggers típicos incluyen insolvencia, interrupción prolongada del mantenimiento del producto o incumplimiento de actualizaciones de seguridad garantizadas por contrato. Alcance, ciclos de actualización y derechos de auditoría se definen para clientes enterprise mediante SLA.

El desarrollo se realiza en sedes propiedad de Protectstar en Alemania y Estados Unidos. Los commits se firman y pasan por un proceso de revisión de código.

Para releases Defense se prevén builds reproducibles (deterministic builds) en máquinas de build aisladas. Cada release se entrega con una Software Bill of Materials (SBOM) en formato CycloneDX, que enumera librerías de terceros con versiones y licencias.

Los binarios se firman con Authenticode (Windows) o Developer ID (macOS); los artefactos de release se firman además con PGP. Las librerías de terceros relevantes para la seguridad se supervisan mediante monitorización CVE (NIST NVD, GitHub Security Advisories). Los SLA de parches específicos se acuerdan a nivel enterprise en el contrato de soporte.

Sí. iShredder™ Defense proporciona dos capas de integración: una interfaz de línea de comandos (CLI) para automatización basada en scripts en procesos de depósito y — prevista para releases Defense — una API REST para integración en sistemas de gestión centralizados.

Los informes de borrado pueden exportarse en formato JSON o CEF y conectarse a sistemas SIEM comunes, incluidos Splunk, Elastic Stack, IBM QRadar y Microsoft Sentinel. Para plataformas MDM, incluidas Microsoft Intune, Jamf Pro y VMware Workspace ONE, se proporcionan conectores como parte del programa piloto.

Cada evento también se registra localmente para mantener una cadena de evidencias completa incluso si falla la infraestructura central. La integración concreta — incluidos field mapping, método de autenticación y reglas de alerting — se configura y documenta junto con el cliente.

Protectstar Inc. es una empresa estadounidense con sede en Florida, EE. UU. El software se desarrolla principalmente en Estados Unidos y Alemania — ambos “Designated Countries” según el Trade Agreements Act (TAA).

La conformidad TAA, incluida la documentación de “substantial transformation”, se confirma por producto y release y puede incorporarse a los expedientes de compra como evidencia de soporte.

La documentación de compras para canales federales de EE. UU. y NATO relevantes se proporciona como parte de evaluaciones cualificadas. Para requisitos específicos, como un waiver del Buy American Act, podemos apoyar el proceso de solicitud caso por caso.

Evidencias, estándares y referencias

Tres capas. Claramente separadas.

Seguridad del producto, estándares de sanitización y evidencias de compras — cada capa con su propia evidencia, sin mezclar alcances.

Seguridad de producto y app

Validada a nivel de producto y build

- DEKRA MASA L1 Validado para iShredder Android (Mobile App Security Assessment, Baseline)

- AV-TEST Múltiples certificaciones del portfolio (específicas por producto)

- Builds firmadas Authenticode · Developer ID · PGP · builds reproducibles

- SBOM Software Bill of Materials en formato CycloneDX para cada release

Estándares de sanitización

Alineado con los métodos relevantes

- NIST SP 800-88r2 Baseline actual (septiembre de 2025) — Clear / Purge / Destroy

- IEEE 2883 Standard for Sanitizing Storage

- BSI CON.6 Módulo IT-Grundschutz para borrado y destrucción

- NSA/CSS 9-12 Flujo Destroy mediante dispositivos listados en EPL

- Legacy DoD 5220.22-M Perfiles disponibles donde las políticas existentes lo requieran

Compras y auditoría

Verificable, documentado, auditable

- Informes firmados X.509 · PAdES · QES/TSA opcional mediante prestadores cualificados de servicios de confianza

- Formatos de exportación PDF/A-3 · JSON · XML para SIEM y archivos

- Sellado temporal TSA opcional según RFC 3161 (servicio de marca temporal cualificada)

- Soporte RGPD Cumple obligaciones de documentación y prueba en procesos de borrado

- Escrow de código fuente Depósito notarial · para clientes enterprise y gubernamentales

Las certificaciones individuales se refieren a productos y versiones específicos del portfolio de Protectstar. Los alcances exactos de validez se documentan por producto dentro del programa piloto. No implica respaldo por parte de organismos gubernamentales.

Early Access · Programa piloto 2026/2027

Primero unidades de evaluación.

Después rollout más amplio.

Priorizamos agencias gubernamentales, fuerzas armadas y contratistas de defensa para el programa piloto. Respondemos tras la cualificación.

Español

Español Deutsch

Deutsch English

English Français

Français Italiano

Italiano Português

Português Русский

Русский العربية

العربية हिन्दी

हिन्दी 日本語

日本語 简体中文

简体中文