मिशन डेटा.

सत्यापनीय रूप से मिटाया गया.

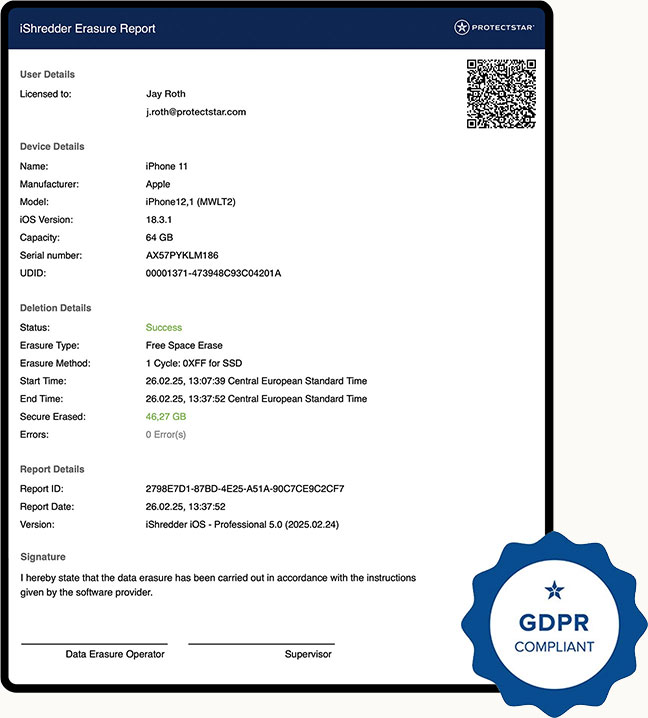

NIST SP 800-88r2 और IEEE 2883 के अनुरूप ऑफ़लाइन डेटा सैनिटाइज़ेशन — ड्रोन स्टोरेज, कंट्रोलर और मोबाइल मिशन प्लेटफ़ॉर्म के लिए। चेन ऑफ कस्टडी, ऑडिट और खरीद प्रक्रिया के प्रमाण हेतु डिजिटल रूप से हस्ताक्षर योग्य इरेज़र रिपोर्ट शामिल है।

परिदृश्य

एक ड्रोन इंटरसेप्ट हो जाता है.

जोखिम इससे बहुत पहले शुरू होता है.

मिशन स्टोरेज मीडिया, कंट्रोलर, लौटाए गए डिवाइस, टेस्ट सिस्टम और डीकमीशन्ड मीडिया में वीडियो, टेलीमेट्री, रूट डेटा और ब्लैक-बॉक्स लॉग रह सकते हैं, जिन्हें उपयुक्त फोरेंसिक टूल से संभावित रूप से रिकवर किया जा सकता है। iShredder™ Defense पुन: उपयोग, रखरखाव, वापसी या निष्कासन से पहले मान्य मानकों के अनुसार इन डेटा को सैनिटाइज़ करता है, जिससे परिभाषित फोरेंसिक-प्रयास मॉडल के भीतर रिकवरी व्यवहारिक रूप से असंभव हो जाती है।

मिशन वीडियो, GPS टेलीमेट्री, ब्लैक-बॉक्स लॉग — डिवाइस पर संरचित रूप से संग्रहित। स्टैंडर्ड रिकवरी टूल के साथ इस प्रकार का डेटा संभावित रूप से पुनर्निर्मित किया जा सकता है।

उत्पाद

एक टूल. हर प्लेटफ़ॉर्म के लिए.

iShredder™ Defense पूरी तरह ऑफ़लाइन काम करता है और प्रत्येक मीडिया के लिए उपलब्ध सबसे मजबूत सैनिटाइज़ेशन विधि चुनता है — NVMe Sanitize और ATA Secure Erase से लेकर Crypto Erase और सत्यापित ओवरराइट तक। हर ऑपरेशन चेन ऑफ कस्टडी दस्तावेज़ीकरण के लिए डिजिटल रूप से हस्ताक्षर योग्य इरेज़र रिपोर्ट के साथ समाप्त होता है।

विकासाधीन · मूल्यांकन यूनिट उपलब्धपूरी तरह ऑफ़लाइन

कोई क्लाउड कनेक्शन नहीं, कोई बाहरी सर्वर नहीं। सुरक्षित डिपो और फील्ड में काम करता है — air-gapped वातावरण सहित।

ऑडिट के लिए तैयार

विधि, टाइमस्टैम्प, डिवाइस IDs और LBA coverage के साथ हस्ताक्षर योग्य इरेज़र रिपोर्ट, ताकि चेन ऑफ कस्टडी बिना टूटे बनी रहे।

क्रॉस-प्लेटफ़ॉर्म

Windows, macOS, iOS और Android। डिपो वर्कस्टेशन और कंट्रोलर टैबलेट के लिए — एक वर्कफ़्लो, एकसमान रिपोर्ट।

वर्कफ़्लो

पाँच चरण. एक रिपोर्ट.

- 01 मीडिया

पहचानें - 02 प्रोफ़ाइल

चुनें - 03 विधि

चलाएँ - 04 सत्यापन

करें - 05 रिपोर्ट

हस्ताक्षर करें

मीडिया सपोर्ट मैट्रिक्स

हर मीडिया हर विधि का समर्थन नहीं करता.

iShredder™ Defense मीडिया, इंटरफ़ेस, सुरक्षा प्रोफ़ाइल और ऑडिट आवश्यकताओं के आधार पर उपलब्ध सबसे मजबूत सैनिटाइज़ेशन विधि चुनता है। मैट्रिक्स प्रत्येक मीडिया प्रकार के प्राथमिक तरीके दिखाता है।

फ़्लैश मीडिया पर नोट: जिन स्टोरेज में ओवरप्रोविज़निंग और वेयर-लेवलिंग होता है (SSDs, eMMC, SD), उनमें केवल ओवरराइट पूर्ण सैनिटाइज़ेशन की गारंटी नहीं दे सकता। ऐसे मीडिया के लिए डिवाइस- और कंट्रोलर-विशिष्ट sanitize commands (NVMe Sanitize, ATA Secure Erase, Crypto Erase) को प्राथमिकता दी जाती है — NIST SP 800-88r2 और IEEE 2883 के अनुरूप। TRIM/Discard को केवल सहायक command के रूप में उपयोग किया जाता है और यह अकेले सैनिटाइज़ेशन का पर्याप्त प्रमाण नहीं है।

प्रमाण

पहले रिकवर योग्य. बाद में सत्यापनीय रूप से सैनिटाइज़्ड.

NVMe मिशन-स्टोरेज डिवाइस पर सैनिटाइज़ेशन वर्कफ़्लो का उदाहरणात्मक प्रदर्शन। वास्तविक परिणाम मीडिया, कंट्रोलर, चयनित प्रोफ़ाइल और सत्यापन विधि पर निर्भर करते हैं।

LBA 0x00001000: 00 00 00 00 · 00 00 00 00

LBA 0x00002000: 00 00 00 00 · 00 00 00 00

... पता योग्य रेंज · सत्यापित

चेन ऑफ कस्टडी

सिर्फ मिटाया नहीं.

प्रमाणित रूप से सैनिटाइज़्ड.

iShredder™ Defense के साथ हर सैनिटाइज़ेशन ऑपरेशन एक डिजिटल रूप से हस्ताक्षर योग्य इरेज़र रिपोर्ट के साथ समाप्त होता है। सभी प्रासंगिक पैरामीटर मशीन-पठनीय और मानव-पठनीय दोनों रूपों में दस्तावेज़ित होते हैं — ऑडिट, खरीद रिपोर्ट और चेन ऑफ कस्टडी प्रक्रियाओं में प्रमाण के लिए।

तुलना में

iShredder™ Defense क्यों — विकल्प क्यों नहीं?

erasure tools

drone tools

Defense

NVMe Sanitize · ATA Secure Erase · eMMC · SD-ERASE

अक्सर पूछे जाने वाले प्रश्न

खरीद टीमें सबसे पहले क्या पूछती हैं.

हाँ — और इसे जानबूझकर इसी तरह डिज़ाइन किया गया है। iShredder™ Defense को इंटरनेट कनेक्शन या किसी क्लाउड घटक की आवश्यकता नहीं होती। न सैनिटाइज़ेशन के लिए, न सत्यापन या रिपोर्टिंग के लिए।

व्यावहारिक रूप से इसका मतलब है: कोई टेलीमेट्री नहीं, कोई स्वचालित पृष्ठभूमि अपडेट नहीं, कोई कॉल-होम कार्यक्षमता नहीं और कोई एनालिटिक्स नहीं। सभी प्रक्रियाएँ केवल स्थानीय रूप से चलती हैं।

लाइसेंस सक्रियण एक हस्ताक्षरित सक्रियण फ़ाइल के माध्यम से ऑफ़लाइन किया जाता है, जिसे सुरक्षित स्थानांतरण प्रक्रियाओं द्वारा अलग वातावरण में लाया जा सकता है। अपडेट हस्ताक्षरित ऑफ़लाइन पैकेज के रूप में मिलते हैं और मैन्युअल रूप से तैनात किए जाते हैं — प्रोडक्शन रोलआउट से पहले अलग परीक्षण क्षेत्र में staging भी संभव है। इससे iShredder™ Defense BSI SÜG व्यवहार और लागू NATO आवश्यकताओं के अनुरूप वर्गीकृत तैनाती वातावरण की आवश्यकताओं को पूरा कर सकता है।

iShredder™ Defense सैनिटाइज़ेशन प्रक्रिया के हर चरण को एक एन्क्रिप्टेड, स्थायी स्टेट फ़ाइल में दर्ज करता है। Power loss, hardware failure या user cancellation से interruption होने पर अगली start में exact progress पहचान ली जाती है।

विधि के अनुसार प्रक्रिया बाधित LBA रेंज से फिर शुरू कर सकता है या — हार्डवेयर-स्तरीय purge commands के लिए — स्टोरेज डिवाइस की आंतरिक स्थिति पूछ कर सकता है। NVMe Sanitize और ATA Secure Erase डिवाइस स्तर पर रुकावट-प्रतिरोधी होते हैं और बिजली वापस आने पर पूर्णता तक स्वचालित रूप से जारी रहते हैं।

ऑडिट के लिए महत्वपूर्ण: मिटाने की रिपोर्ट हर रुकावट को स्पष्ट रूप से दस्तावेजीकृत करती है — टाइमस्टैम्प, कारण और घटना से पहले/बाद की मीडिया स्थिति के साथ। इससे ऑडिट जानकारी खोती नहीं और घटनाओं के दौरान भी चेन ऑफ कस्टडी पूर्ण रहती है।

हर मिटाने की रिपोर्ट उस iShredder™ Defense इंस्टॉलेशन के व्यक्तिगत प्रमाणपत्र पर आधारित X.509 हस्ताक्षर से सुरक्षित होती है। हस्ताक्षर विधि, टाइमस्टैम्प, डिवाइस ID, LBA कवरेज और अन्य सभी पैरामीटर को कवर करता है — जिससे बाद की छेड़छाड़ क्रिप्टोग्राफ़िक रूप से पहचान योग्य होती है।

इसके अलावा, पूरी रिपोर्ट का SHA-256 हैश बनाकर अलग ऑडिट लॉग में संग्रहीत किया जाता है, वैकल्पिक रूप से केंद्रीय ऑडिट-सर्वर घटक के माध्यम से भी। हस्ताक्षर eIDAS Regulation के तहत उन्नत इलेक्ट्रॉनिक हस्ताक्षर के रूप में PAdES-अनुरूप हैं।

उच्चतम साक्ष्य आवश्यकताओं वाले संचालन के लिए रिपोर्टों को qualified electronic signature (QES) और qualified trust service provider के qualified timestamp से भी सुरक्षित किया जा सकता है। विशिष्ट एकीकरण पायलट प्रोग्राम में ग्राहक के साथ सहमत किया जाता है।

iShredder™ Defense ITAR-नियंत्रित उत्पाद नहीं है — यह व्यावसायिक डेटा-मिटाने वाला सॉफ़्टवेयर है, U.S. Munitions List के तहत रक्षा सामग्री नहीं।

हालाँकि उत्पाद U.S. Export Administration Regulations (EAR) के अधीन है, क्योंकि इसमें क्रिप्टोग्राफ़िक घटक हैं। विशिष्ट ECCN वर्गीकरण, लागू license exceptions, end-use/end-user समीक्षा और रिपोर्टिंग दायित्व योग्य मूल्यांकन के हिस्से के रूप में उत्पाद- और रिलीज़-विशिष्ट आधार पर प्रदान किए जाते हैं।

Protectstar पूरे अंतिम-उपयोगकर्ता प्रमाणन प्रक्रिया में सहायता करता है, लागू प्रतिबंध सूचियों की जाँच करता है और निर्यात के लिए आवश्यक दस्तावेज़ प्रदान करता है।

हाँ। सरकारी एजेंसियों, सशस्त्र बलों और एंटरप्राइज़ ग्राहकों के लिए Protectstar जर्मनी और/या संयुक्त राज्य अमेरिका में स्वतंत्र ट्रस्टियों के माध्यम से नोटरीकृत source-code escrow प्रदान करता है।

जमा सामग्री में रिलीज़-तैयार संस्करण का पूरा सोर्स कोड, पुनरुत्पादकता के लिए दस्तावेजीकृत बिल्ड निर्देश और बिल्ड टूलचेन, निर्भरताओं की सूची, सार्वजनिक सत्यापन प्रमाणपत्र और रिलीज़ दस्तावेज़ शामिल हैं। निजी प्रोडक्शन साइनिंग कुंजियाँ escrow से स्पष्ट रूप से बाहर रखी जाती हैं।

रिलीज़ शर्तें लाइसेंस समझौते में अलग-अलग सहमत की जाती हैं। सामान्य ट्रिगर में दिवालियापन, उत्पाद रखरखाव का दीर्घकालिक बंद होना, या अनुबंधित रूप से गारंटीकृत सुरक्षा अपडेट न देना शामिल है। दायरा, अपडेट चक्र और ऑडिट अधिकार एंटरप्राइज़ ग्राहकों के लिए SLA द्वारा परिभाषित होते हैं।

विकास जर्मनी और संयुक्त राज्य अमेरिका में Protectstar के स्वामित्व वाले स्थलों पर होता है। कमिट पर हस्ताक्षर किए जाते हैं और वे कोड-रिव्यू प्रक्रिया से गुजरते हैं।

Defense रिलीज़ के लिए अलग-थलग बिल्ड मशीनों पर पुनरुत्पादक बिल्ड (deterministic builds) की योजना है। हर रिलीज़ CycloneDX फ़ॉर्मैट में Software Bill of Materials (SBOM) के साथ दी जाती है, जिसमें तृतीय-पक्ष लाइब्रेरी, संस्करण और लाइसेंस सूचीबद्ध होते हैं।

बाइनरी फ़ाइलें Authenticode (Windows) या Developer ID (macOS) से हस्ताक्षरित होती हैं; रिलीज़ आर्टिफ़ैक्ट अतिरिक्त रूप से PGP से हस्ताक्षरित होती हैं। सुरक्षा-संबंधी तृतीय-पक्ष लाइब्रेरी CVE monitoring (NIST NVD, GitHub Security Advisories) के माध्यम से मॉनिटर की जाती हैं। विशिष्ट पैच SLA एंटरप्राइज़ स्तर पर सपोर्ट अनुबंध में सहमत किए जाते हैं।

हाँ। iShredder™ Defense दो एकीकरण परतें प्रदान करता है: डिपो प्रक्रियाओं में स्क्रिप्ट-आधारित ऑटोमेशन के लिए कमांड-लाइन इंटरफ़ेस (CLI) और — Defense रिलीज़ के लिए नियोजित — केंद्रीकृत प्रबंधन प्रणालियों में एकीकरण के लिए REST API।

मिटाने की रिपोर्टों को JSON या CEF फ़ॉर्मैट में निर्यात की जा सकती हैं और सामान्य SIEM प्रणालियों जैसे Splunk, Elastic Stack, IBM QRadar और Microsoft Sentinel से जोड़ा जा सकता है। MDM प्लेटफ़ॉर्म जैसे Microsoft Intune, Jamf Pro और VMware Workspace ONE के लिए कनेक्टर पायलट प्रोग्राम के हिस्से के रूप में प्रदान किए जाते हैं।

केंद्रीय अवसंरचना विफल होने पर भी पूर्ण साक्ष्य श्रृंखला बनाए रखने के लिए हर घटना स्थानीय रूप से दर्ज भी होती है। विशिष्ट एकीकरण — फ़ील्ड मैपिंग, प्रमाणीकरण विधि और अलर्टिंग नियम सहित — ग्राहक के साथ कॉन्फ़िगर और दस्तावेजीकृत की जाती है।

Protectstar Inc. फ़्लोरिडा, अमेरिका में मुख्यालय वाली अमेरिकी कंपनी है। सॉफ़्टवेयर मुख्य रूप से संयुक्त राज्य अमेरिका और जर्मनी में विकसित किया जाता है — दोनों Trade Agreements Act (TAA) के तहत “Designated Countries” हैं।

TAA अनुरूपता, “substantial transformation” दस्तावेज़ीकरण सहित, उत्पाद- और रिलीज़-विशिष्ट आधार पर पुष्टि की जाती है और खरीद रिकॉर्ड में समर्थक प्रमाण के रूप में रखी जा सकती है।

संबंधित अमेरिकी संघीय और NATO खरीद चैनलों के लिए खरीद दस्तावेज़ योग्य मूल्यांकन के हिस्से के रूप में प्रदान की जाती है। विशिष्ट आवश्यकताओं, जैसे Buy American Act waiver, के लिए हम केस-दर-केस आधार पर आवेदन प्रक्रिया में सहायता कर सकते हैं।

प्रमाण, मानक और संदर्भ

तीन स्तर. स्पष्ट रूप से अलग.

उत्पाद सुरक्षा, सैनिटाइज़ेशन मानक और खरीद-संबंधी प्रमाण — हर स्तर की अपनी प्रमाण है, दायरों को मिलाए बिना।

Product और App Security

उत्पाद और बिल्ड स्तर पर सत्यापित

- DEKRA MASA L1 iShredder Android के लिए सत्यापित (Mobile App Security Assessment, Baseline)

- AV-TEST पोर्टफोलियो में कई प्रमाणन (product-specific)

- हस्ताक्षरित बिल्ड Authenticode · Developer ID · PGP · पुनरुत्पादक बिल्ड

- SBOM हर रिलीज़ के लिए CycloneDX फ़ॉर्मैट में Software Bill of Materials

सैनिटाइज़ेशन मानक

संबंधित विधियों के अनुरूप

- NIST SP 800-88r2 वर्तमान बेसलाइन (सितंबर 2025) — Clear / Purge / Destroy

- IEEE 2883 स्टोरेज सैनिटाइज़ करने का मानक

- BSI CON.6 मिटाने और विनाश के लिए IT-Grundschutz मॉड्यूल

- NSA/CSS 9-12 EPL-सूचीबद्ध उपकरण का उपयोग करने वाला Destroy वर्कफ़्लो

- Legacy DoD 5220.22-M जहाँ मौजूदा नीतियों को आवश्यकता हो, वहाँ profiles उपलब्ध

Procurement और Audit

Verifiable, documented, auditable

- हस्ताक्षरित रिपोर्टें Qualified trust service providers के माध्यम से X.509 · PAdES · वैकल्पिक QES/TSA

- निर्यात प्रारूप SIEM और archives के लिए PDF/A-3 · JSON · XML

- Timestamping RFC 3161 के तहत optional TSA (योग्य टाइमस्टैम्प सेवा)

- GDPR Support मिटाने की प्रक्रियाओं में दस्तावेज़ीकरण और प्रमाण दायित्वों का समर्थन करता है

- Source-Code Escrow नोटरीकृत जमा · एंटरप्राइज़ और सरकारी ग्राहकों के लिए

व्यक्तिगत प्रमाणन Protectstar पोर्टफोलियो के विशिष्ट उत्पादों और संस्करणों से संबंधित हैं। सटीक वैधता दायरे पायलट प्रोग्राम के हिस्से के रूप में उत्पाद-विशिष्ट आधार पर documented होते हैं। सरकारी एजेंसियों द्वारा endorsement implied नहीं है।

अर्ली एक्सेस · पायलट प्रोग्राम 2026/2027

पहले मूल्यांकन इकाइयाँ।

फिर व्यापक रोलआउट।

हम पायलट प्रोग्राम के लिए सरकारी एजेंसियों, सशस्त्र बलों और रक्षा ठेकेदारों को प्राथमिकता देते हैं। योग्यता पुष्टि के बाद हम जवाब देते हैं।

हिन्दी

हिन्दी Deutsch

Deutsch English

English Español

Español Français

Français Italiano

Italiano Português

Português Русский

Русский العربية

العربية 日本語

日本語 简体中文

简体中文