Lösche das Laufwerk, auf dem Windows läuft.

Bevor Windows startet.

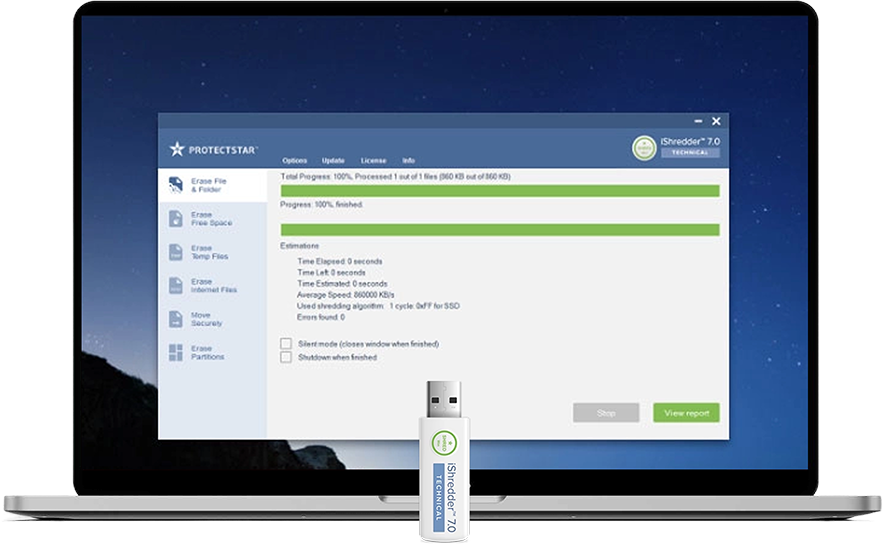

iShredder™ Windows Technical startet vom USB-Stick und überschreibt ganze Datenträger inklusive Windows-Systempartition, mit 23 anerkannten Löschmethoden, Verifikation und signiertem Bericht.

- Fortress Cybersecurity Award 2025

- iShredder™ seit 2011

- Verteidigungsministerien · Behörden · Forensik

Was eine normale Löschung übrig lässt

Es bleibt mehr zurück, als du löschst.

Windows sperrt aktive Systembereiche, lagert Speicherinhalte aus und sichert frühere Versionen automatisch. Moderne SSDs besitzen zusätzlich Reservebereiche, die Software nur eingeschränkt adressieren kann. Was nach „Löschen" auf einem Datenträger bleibt:

Eine Technologie mit Geschichte

Was Technical kann

Sechs Funktionen, die zusammenwirken.

Vom Boot bis zum signierten Bericht. Was Technical von einer gewöhnlichen Löschsoftware trennt.

Bootfähig vom USB-Stick

Außerhalb von Windows. System-Laufwerk inklusive, ohne dass der Vorgang von einem aktiven Betriebssystem blockiert wird.

23 anerkannte Löschmethoden

Von DoD 5220.22-M über NATO und BSI bis zu Protectstar SDA und ASDA. Mehr Methoden als jede andere iShredder-Edition.

Alle gängigen Datenträger

HDD, SSD, USB, SD, CompactFlash, MicroDrive. Über SATA, SAS, SCSI, USB. RAID und NVMe abhängig von Controller.

Signierte Audit-Reports

Geräte-ID, Methode, Anzahl der Durchläufe, Verifikations-Ergebnis, Zeitstempel und Operator. Digital signiert.

Spuren-Bereinigung

Freier Speicher, Papierkorb, Auslagerungsdatei, temporäre Systemdateien, Browser-Cache und Cookies. Alles, was bleibt.

Fehlertoleranz

Defekte und gesperrte Sektoren werden erkannt, dokumentiert und im Bericht ausgewiesen. Der Vorgang läuft weiter.

Über ZWANZIG

sichere Löschmethoden

iShredder™ ist entwickelt worden, um Löschbedürfnisse von Privat- und Firmenanwendern effektiv zu erfüllen.

Um diese sicherzustellen, bietet der Datenschredder über zwanzig sichere und patentierte Löschalgorithmen, welche von staatlichen Behörden und dem Militär zertifiziert wurden.

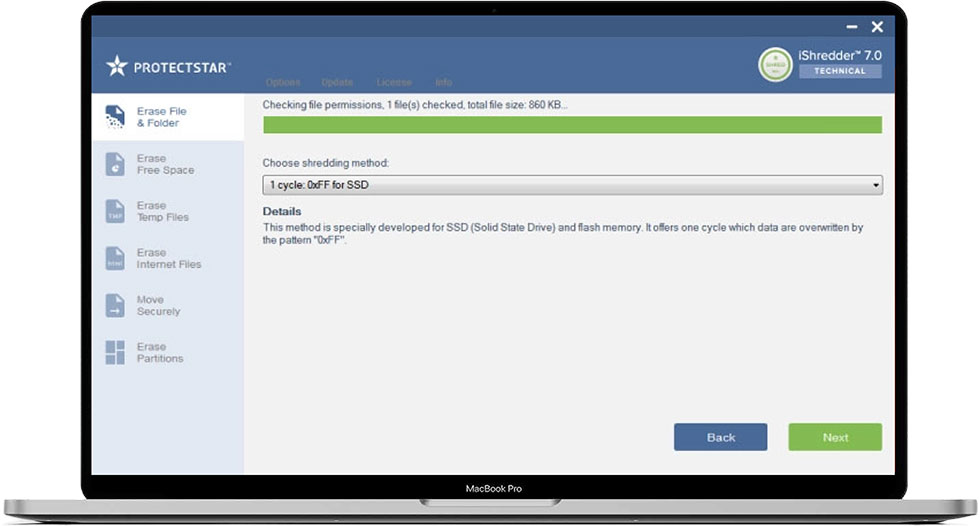

Löschalgorithmus wählen:

- 50 Runden: Protectstar SDA (2007)

- 35 Runden: Gutmann method

- 8 Runden: German BSI TL-03423

- 7 Runden: NATO Standard

- 7 Runden: DoD 5220.22-M ECE

- 7 Runden: CANADIAN RCMP TSSIT OPS-II

- 5 Runden: BSI-2011-VS

- 4 Runden: Protectstar ASDA (2017)

- 4 Runden: DoD 5220.22-M E for SSD

- 3 Runden: Canadian CSEC ITSG-06

- 3 Runden: HMG Nr. 5 extended

- 3 Runden: AFSSI-5020

- 3 Runden: NAVSO P-5239-26 (MFM)

- 3 Runden: NAVSO P-5239-26 (RLL)

- 3 Runden: US Army AR380-19

- 3 Runden: DoD 5220.22-M E

- 3 Runden: NCSC-TG-025

- 3 Runden: NIST SP 800-88

- 2 Runden: RUSSIAN GOST R 50739-95

- 1 Runde: Australian ISM 6.2.92

- 1 Runde: 0XFF for SSD

- 1 Runde: Random Values

- 1 Runde: NIST SP 800-88 Rev. 1 (2014)

Dieser speziell von Protectstar Inc. entwickelte 'Protectstar Secure Deletion Algorithm©' bietet Anwendern höchste Sicherheit auf dem Markt.

Die Löschmethode basiert auf unterschiedlichen anerkannten Verfahren, die aufeinander aufbauen und insgesamt aus 50 Löschvorgängen bestehen.

Der Algorithmus von Peter Gutmann aus dem Jahr 1996 nimmt insgesamt 35 Überschreibungsdurchgänge vor und gilt als eines der sichersten Löschmethoden.

Zum Löschen von schutzbedürftigen Daten steht seit März 2010 die vom Bundesamt für Sicherheit in der Informationstechnik herausgegebene BSI Technische Leitlinie "BSI TL-03423 Anforderungen zum Überschreiben von Datenträgern" bereit.

Bei diesem Verfahren werden insgesamt acht Schritte in chronologischer Reihenfolge durchgeführt und enthält einen Verifikationsdurchgang.

Die NATO Methode ist der Löschstandard der North Atlantic Treaty Organization (NATO).

Die Methode überschreibt die Daten insgesamt sieben Mal nach einem festgelegten Algorithmus.

Die Methode DoD 5220.22-M ECE basiert auf dem 'National Industrial Security Program Operating Manual' NISPOM der DoD (Department of Defense) vom Januar 1995.

Bei dieser Variante, die insgesamt 7 Durchläufe ausführt, werden die Daten zunächst mit den 3 Durchläufen des DoD 5220.22-M (E) Standard überschrieben, danach mit Zufallswerten und anschließend erneut durch DoD 5220.22-M E.

Mit dem kanadischen Polizei-Standard RCMP TSSIT OPS-II (Royal Canadian Mounted Police Standard ) werden alle auf dem Datenträger befindlichen Daten sicher mit wechselnden Sequenzen mit insgesamt sieben Runden überschrieben.

Die vom BSI (Bundesamt für Sicherheit) herausgegebene Leitlinie 'BSI TL-03423 Anforderungen zum Überschreiben von Datenträgern' (Stand: Juli 2011) beschreibt das moderne Verfahren BSI-2011.

Dieses Verfahren absolviert insgesamt fünf Schritte, die in sequenzieller Reihenfolge abgearbeitet werden.

Der neue Advanced Secure Deletion Algorithm der Protectstar Inc. aus dem Jahr 2017 löst den hauseigenen Secure Deletion Algorithm ab. Es werden insgesamt vier Schritte durchlaufen, die in sequenzieller Reihenfolge abgearbeitet werden.

Im ersten Durchlauf werden alle Daten mit dem Muster 0xff überschrieben.

Im zweiten Schritt wird vollständig mit dem 256-bit AES (Advanced Encryption Algorithm) sicher verschlüsselt.

Im dritten Schritt werden neben der sicheren Löschung zudem eine vollständige Verifikation der geschriebenen Daten durchgeführt.

Fehlerhaft gelesene Sektoren/Blöcke werden im Löschbericht dokumentiert.

Die letzte Runde überschreibt abschließend alle Daten durch eine Zufallsmethode, während hochwertige Zufallszahlen gem. FIPS (Federal Information Processing Standards) erzeugt werden.

Diese Löschmethode ist speziell für SSD (Solid State Drive) und Flashspeicher entwickelt worden.

Der Algorithmus basiert auf dem DoD 5220.22-M E Standard des U.S. Department of Defense.

Die kanadische CSEC ITSG-06 Löschmethode enthält drei Runden und ist im Jahr 2006 von Communication Security Establishment Canada (CSEC) veröffentlicht worden.

HMG Infosec Standard Nr. 5 erweitert, ist von der Britischen Regierung zugelassen worden, um streng geheime (Top Secret) Daten sicher zu löschen.

Der Algorithmus ist zudem von der NATO anerkannt.

Im ersten Durchgang werden die zu löschenden Daten mit Nullen (0) überschrieben, danach mit dem Komplement des Wertes und anschließend mit Zufallswerten.

Im letzten Durchgang wird der überschriebene Speicherbereich verifiziert.

AFSSI-5020 ist die DOD 5220.22-M Standard-Löschmethode des USAF Cryptologic Support Center der US Air Force.

Navy Staff Office Publication (NAVSO PUB) 5239, "Information Systems Security (INFO SEC) Program Guidelines" wird vom Naval Information Systems Management Center herausgebracht.

Typisch für ST506 Laufwerke ist MFM Kodierung, für SCSI und ATA/IDE die Run Length Limited (RLL).

Diese Methode verwendet das MFM Muster.

Navy Staff Office Publication (NAVSO PUB) 5239, "Information Systems Security (INFO SEC) Program Guidelines" wird vom Naval Information Systems Management Center herausgebracht.

Typisch für ST506 Laufwerke ist MFM Kodierung, für SCSI und ATA/IDE die Run Length Limited (RLL).

Falls Sie nicht sicher sind was für eine Kodierungstechnik mit Ihrem Laufwerk verwendet wird, benutzen Sie das RLL Muster.

AR380-19 ist der Datenlöschalgorithmus der U.S. Army (US Armee). Der Algorithmus besteht aus insgesamt drei Runden: Im ersten Durchgang wird mit Zufallswerten überschrieben.

Im zweiten und dritten Durchgang mit vordefinierten Werten und dessen Komplement.

Die letzte Runde verifiziert zudem den durchgeführten Löschprozess.

Die Methode DOD 5220.22-M E, die nur niedrige Sicherheit bietet, jedoch schnell in der Anwendung ist, basiert auf dem 'National Industrial Security Program Operating Manual', NISPOM (US DoD 5220.22-M) der DoD (Department of Defense) vom Januar 1995.

Bei dieser Variante mit 3 Durchläufen werden die Daten mit einem vorgegebenen Wert überschrieben, danach mit dem Komplement des Werts, anschließend erneut mit Zufallswerten.

Der amerikanische NCSC-TG-025 Standard des National Computer Security Center (NCSC) bewirkt eine dreimalige Überschreibung vorhandener Informationen auf einem Datenträger.

Der in 2006 veröffentlichte Standard ist die Sonderpublikation 800-88 von NIST, dem Standard zum Löschen von Daten für Organisationen in den USA. Die Methode kann für magnetische, flash-basierte und andere Speichertechnologien verwenden werden wie von USB-Laufwerken bis hin zu Servern.

Der russische Datenlöschstandard GOST R 50739-95 zur sicheren Datenlöschung überschreibt Daten im ersten Durchlauf mit einer Null und im zweiten mit Zufallszeichen.

Der ISM 6.2.92 ist der Löschstandard der australischen Regierung.

Die Löschmethode ist im "Information Security Manual" (ISM) durch das australische Verteidigungsministerium definiert worden.

Löschmethode darf nicht verwendet werden, um geheime Daten zu löschen.

Diese sichere Löschmethode ist speziell für SSD (Solid State Drive) und Flashspeicher geeignet.

Der Algorithmus überschreibt die Daten mit dem Wert "0xFF"

Diese Löschmethode bietet am wenigsten Sicherheit, jedoch eine hohe Löschgeschwindigkeit.

Der Algorithmus überschreibt die Daten mit Zufallswerten.

Im Dezember 2014 wurden die NIST Richtlinien überarbeitet und die aktuelle Version „NIST Special Publication 800-88 Rev. 1“ erstellt.

Hier sehen Sie die Beschreibung der Löschmethode, die Sie ausgewählt haben.

Bootfähig vom USB-Stick

Wenn das Systemlaufwerk selbst gelöscht werden muss, startet Technical davor.

Solange Windows läuft, sind Teile der Systempartition gesperrt: Auslagerungsdatei, Registry-Hives, Master File Table, Schattenkopien. Wer ein Gerät vor der Entsorgung wirklich verifizierbar leert, muss außerhalb des laufenden Systems arbeiten.

Technical bootet von einem vorbereiteten USB-Stick in eine eigene minimale Umgebung. Kein Windows, keine offenen Handles, keine geschützten Bereiche, nur hardware-naher Zugriff auf unterstützte angeschlossene Laufwerke.

- Löscht das Boot-Laufwerk inkl. Windows-Partition

- Erreicht adressierbare Systembereiche wie Master File Table, Schattenkopien, Auslagerungsdatei und Ruhezustandsdatei

- Funktioniert auch ohne installiertes Betriebssystem

- Hardware-naher Zugriff auf IDE/ATA, SATA, SAS, SCSI, USB, RAID

23 anerkannte Löschmethoden

Von DoD bis BSI. Von 1 bis 50 Runden.

Wähle den Standard, der zu deiner Compliance-Anforderung passt: Behörden-Audit, ISO-Vorgabe, Verteidigungs-Norm oder firmeninterne Richtlinie.

Militär & Verteidigung

- NATO Standard7 Runden

- DoD 5220.22-M ECE7 Runden

- DoD 5220.22-M E for SSD4 Runden

- DoD 5220.22-M E3 Runden

- US Army AR380-193 Runden

- USAF AFSSI-50203 Runden

- NAVSO P-5239-26 (MFM)3 Runden

- NAVSO P-5239-26 (RLL)3 Runden

Behörden & Regierungen

- German BSI TL-034238 Runden

- BSI-2011-VS5 Runden

- NIST SP 800-883 Runden

- Canadian RCMP TSSIT OPS-II7 Runden

- Canadian CSEC ITSG-063 Runden

- HMG Infosec Nr. 5 extended3 Runden

- NCSC-TG-0253 Runden

- NIST SP 800-88 Rev. 1 (2014)1 Runde

- Russian GOST R 50739-952 Runden

- Australian ISM 6.2.921 Runde

Protectstar: eigene Algorithmen

- Protectstar SDA50 Runden

- Protectstar ASDA4 Runden

Akademisch & Hardware-spezifisch

- Gutmann method35 Runden

- 0xFF for SSD1 Runde

- Random Values1 Runde

NIST SP 800-88 Rev. 2 wurde 2025 veröffentlicht und ersetzt Rev. 1. iShredder Technical weist unterstützte NIST-Methoden entsprechend der produktseitig implementierten Verfahren aus.

Auszeichnung

Fortress Cybersecurity Award 2025 für iShredder™.

Eine unabhängige Expertenjury hat iShredder™ 2025 mit dem Fortress Cybersecurity Award ausgezeichnet. Bewertet wurden technische Innovation, Konformität mit internationalen Sicherheitsstandards, Performance und Nutzerführung.

In dieser Auszeichnungsklasse: AT&T Dynamic Defense, Lenovo CRaaS, Hitachi Vantara, IBM Cloud Security Hub, 1Password, Norton, SUSE Security.

Hintergrund zum Award leseniShredder™ Windows · Editionsvergleich

Fünf Editionen. Eine für komplette Systemlöschung.

Technical ist die einzige Edition mit USB-Boot, allen Standards und Server-Kompatibilität in einem.

| Funktion | Professional | Military | Server | Military Server | Empfohlen Technical |

|---|---|---|---|---|---|

| Sicheres Löschen von Dateien, Ordnern & Partitionen | Ja | Ja | Ja | Ja | Ja |

| Sicheres Bewegen von Dateien & Ordnern | Ja | Ja | Ja | Ja | Ja |

| Sicheres Löschen externer Laufwerke | Ja | Ja | Ja | Ja | Ja |

| Intelligenter Lösch-Assistent | Ja | Ja | Ja | Ja | Ja |

| Signierte Audit-Reports | Ja | Ja | Ja | Ja | Ja |

| SSD- & Flash-Algorithmen | Ja | Ja | Ja | Ja | Ja |

| Erweiterte Militärverfahren (NATO, NAVSO, AFSSI, CSEC) | Nein | Ja | Nein | Ja | Ja |

| Löschmethoden insgesamt | 11 | 23 | 11 | 23 | 23 |

| Windows Server kompatibel | Nein | Nein | Ja | Ja | Ja |

| Bootfähig vom USB-Stick | Nein | Nein | Nein | Nein | Ja |

System & Boot

Was du brauchst, bevor du startest.

Technical wird als bootfähiges Image ausgeliefert. Hier siehst du, was an Hardware und Konfiguration Voraussetzung ist.

Lieferform

Bootfähiges Image

- Auslieferung nach Kauf als ISO-Datei

- Mit gängigen Imaging-Tools (z. B. Rufus, Etcher) auf USB-Stick übertragen

- USB-Stick mit mindestens 2 GB freiem Speicher

- Kein installiertes Windows auf dem Zielgerät erforderlich

Boot-Umgebung

UEFI & klassisches BIOS

- UEFI- und Legacy-BIOS-Systeme

- Secure Boot wird je nach Gerät und BIOS-Konfiguration unterstützt

- Boot-Reihenfolge auf USB einstellen

- Offline einsetzbar, keine Internet-Verbindung nötig

Datenträger

HDD, SSD, NVMe, USB

- SATA, SAS, SCSI, USB

- NVMe abhängig von Controller und Boot-Umgebung

- RAID abhängig von Controller, Treibern und Konfiguration

- Defekte oder gesperrte Sektoren werden im Bericht dokumentiert

Bei NVMe-Drives und modernen SSDs empfehlen wir, zusätzlich einen vom Hersteller bereitgestellten Hardware-Secure-Erase zu nutzen, sofern verfügbar. Die tatsächliche Bereinigung hängt bei Solid-State-Medien zusätzlich von Wear-Leveling und Controller-Verhalten ab.

DSGVO & Audit

Jede Löschung. Nachvollziehbar belegt.

Die DSGVO verlangt in bestimmten Fällen die Löschung personenbezogener Daten (Art. 17) und verpflichtet Verantwortliche, die Einhaltung der Datenschutzgrundsätze nachweisen zu können (Art. 5). iShredder Technical unterstützt diese Nachweisführung mit digital signierten Berichten.

- Unterstützt DSGVO-konforme Nachweisführung. Dokumentiert Löschprozesse im Rahmen von Art. 17 (Recht auf Löschung) und Art. 5 (Rechenschaftspflicht) mit Methode, Datenträger, Ergebnis, Zeitstempel und Operator.

- Audit-Unterstützung. Reports können interne Audits, ISO-27001-Prozesse, Datenschutzprüfungen und Behördenverfahren unterstützen.

- Digital signiert. Nachträgliche Änderungen am Bericht werden dadurch erkennbar.

Was im Löschbericht steht

Jeder Bericht enthält alle Felder, die ein Audit verlangt:

- Geräte-ID

- Seriennummer

- Windows-Version

- Methode

- Anzahl Runden

- Verifikation

- Zeitstempel

- Operator

Wichtiger Hinweis vor dem Start

iShredder Technical ist für endgültige Löschvorgänge entwickelt. Prüfe Zielmedium, vorhandene Backups und gewählte Methode sorgfältig, bevor du den Vorgang startest. Gelöschte Daten lassen sich nicht wiederherstellen.

Lizenzen & Care Plan

Eine Edition. Lizenzoptionen im Shop.

iShredder™ Windows Technical

Die vollständige Edition. Bootfähig vom USB-Stick, alle 23 Methoden, Windows-Server-Support, alles drin.

Aktuelle Lizenzoptionen, Laufzeit und Care Plan im Shop ansehen

- 23 anerkannte Löschmethoden

- Bootfähig vom USB-Stick

- Windows 10, Windows 11 & Windows-Server-Umgebungen

- Signierte Audit-Reports

- SSD-, RAID-, USB- & Server-Support

- Erweiterte Militärverfahren (NATO, NAVSO, AFSSI, CSEC)

3 Jahre Premium-Support

Erweitere deine Lizenz um 36 Monate Premium-Service und kostenlose Upgrades auf alle neuen Versionen.

Beim Kauf zubuchbar · Bestes Preis-/Leistungsverhältnis

- Premium technischer Support

- 3 Jahre kostenlose Updates & Upgrades

- Priorisierte Bearbeitung von Anfragen

- Direkter Kontakt zum Protectstar-Team

Häufige Fragen

Was du wissen solltest, bevor du kaufst.

Wenn du das Laufwerk löschen willst, auf dem dein Betriebssystem selbst installiert ist, also vor der Geräteentsorgung, beim Re-Imaging oder bei einem forensischen Wipe. Solange Windows läuft, ist die Systempartition gesperrt. Nur Technical bootet von einem USB-Stick außerhalb des Systems und kann auch die Windows-Systempartition verifizierbar überschreiben.

Wenn du auch Windows-Server löschst und alle militärischen Standards brauchst, ist Technical zudem die einzige Edition, die alles in einer Lizenz vereint.

Technical enthält Methoden für SSDs und Flash-Medien und überschreibt die adressierbaren Bereiche des Datenträgers. Bei modernen SSDs und NVMe-Laufwerken hängt die vollständige Bereinigung zusätzlich von Controller, TRIM, Wear-Leveling und Herstellerfunktionen ab. Für besonders hohe Sicherheitsanforderungen sollte, sofern verfügbar, zusätzlich ein controllerbasierter Secure-Erase- oder Crypto-Erase-Prozess des Herstellers geprüft werden.

Bei sehr modernen NVMe-Drives empfehlen wir zusätzlich einen Hardware-Secure-Erase über den Controller, sofern der Hersteller einen anbietet.

Nach dem Kauf erhältst du eine ISO-Datei. Diese spielst du mit einem beliebigen Imaging-Tool (z. B. Rufus oder Etcher) auf einen USB-Stick. Im BIOS / UEFI deines Geräts wählst du den Stick als Boot-Medium. Fertig. Der gesamte Vorgang dauert je nach Stick ein bis zwei Minuten.

Die Berichte sind digital signiert und dokumentieren Geräte-ID, Seriennummer, Methode, Anzahl der Durchgänge, Verifikationsergebnis, Zeitstempel und Operator. Damit unterstützen sie interne Audits, Datenschutzprüfungen, ISO-27001-Prozesse und technische Nachweise.

Ob ein Bericht in einem konkreten Gerichtsverfahren als Beweismittel zugelassen wird, entscheidet das jeweilige Gericht. Die Reports liefern dafür alle technisch relevanten Felder.

Technical hat eingebaute Strategien für defekte, gesperrte und fehlerhafte Sektoren. Der Vorgang läuft weiter, fehlerhafte Bereiche werden im Bericht protokolliert und mit Sektor-Adresse markiert. So weißt du am Ende genau, was vollständig überschrieben wurde und was nicht.

IDE/ATA, SATA, SCSI, SAS, USB und Hardware- sowie Software-RAID-Arrays. Damit deckst du HDDs, SSDs, NVMe-Drives, USB-Sticks, CompactFlash, SD/microSD, MMC, xD und MicroDrive ab. Consumer- bis Enterprise-Hardware in einer Lösung.

Für Audit, IT und Forensik

Wenn ein Gerät geht, bleibt der Nachweis.

iShredder™ Windows Technical startet von USB, überschreibt ganze Datenträger und erstellt signierte Berichte für Audits, Datenschutzteams und technische Nachweise.

Deutsch

Deutsch English

English Español

Español Français

Français Italiano

Italiano Português

Português Русский

Русский العربية

العربية हिन्दी

हिन्दी 日本語

日本語 简体中文

简体中文